你有没有想过你在通讯应用中的消息是如何保持私密的?或者一个在线商店如何知道是你在进行付款而不是一个诈骗者?所有这一切都得益于一种看不见但强大的力量——密码学。在当今这个被数字技术渗透的世界中,从安全的在线银行业务到通信隐私,甚至还有其运作, 加密货币,密码学发挥着关键作用。本文是你进入密码学世界的详细指南:我们将以简单的语言解读其本质,深入探讨其历史,探索方法与算法,审视现代应用,了解俄罗斯及全球的发展,甚至讨论在这个迷人领域的职业发展。

密码学简单来说是什么

密码学不仅仅是加密;它是一门关于确保保密性、数据完整性、身份验证和不可否认性的方法的整体科学。让我们更仔细地看看。

密码学的本质和意义

想象一下,你有一个秘密消息需要以一种方式发送给朋友,以便其他人无法阅读。你可以创建自己的“密码”,例如,通过将每个字母替换为字母表中的下一个字母。这是一个简单的密码学示例。

更正式地说, 密码学(来自古希腊语κρυπτός——隐藏和写作的 γράφω) 是确保数据安全的科学,通过转变其形式。

密码学的主要目标:

- 保密性: 确保信息仅对授权的个人可访问。其他人不得阅读你的加密消息。

- 数据完整性: 确保信息在传输或存储过程中未被更改(无论是意外还是故意)。

- 身份验证: 验证数据源或用户的真实性。如何确保消息来自你的朋友而不是攻击者?

- 不可否认性(不可否认性): 确保发件人以后不会否认曾发送该消息或进行该交易的保证。

在现代世界中,密码学的重要性是巨大的。没有它,安全的金融操作、保护的国家和公司通信、个人通信的隐私,甚至一些创新技术如 区块链, 智能合约 和加密货币(例如 比特币).

在哪里以及为什么使用它

密码学无处不在,常常在不被注意的情况下工作:

- 安全网站(HTTPS): 浏览器地址栏中的锁图标意味着你与网站的连接使用加密协议(TLS/SSL)进行了保护,确保你与服务器之间的数据加密(登录名、密码、卡信息)。

- 消息应用: 像 Signal、WhatsApp 和 Telegram 等应用程序使用端到端加密,这样只有你和你的通话对象能够阅读对话。

- 电子邮件: PGP或S/MIME协议允许你加密消息并放置数字签名。

- Wi-Fi 网络: WPA2/WPA3协议使用密码学保护你的家庭或公司无线路由网络免受未授权访问。

- 银行卡: 卡上的芯片(EMV)使用加密算法进行卡片身份验证和交易保护。

- 在线银行与支付: 所有操作都由多层加密系统保护。

- 数字签名: 用于确认文件的真实性和作者身份。

- 加密货币: 区块链,作为大多数 加密货币的基础,积极使用加密哈希函数和数字签名来确保事务的安全性、透明性和不可篡改性。理解密码学的基础有助于更好地在数字资产的世界中导航。

- 数据保护: 加密硬盘、数据库、档案,防止信息泄露。

- VPN(虚拟私人网络): 加密互联网流量,以确保在通过公共网络连接时的匿名性和安全性。

密码学与加密:有什么区别

虽然这些术语通常作为同义词使用,但这并不完全准确。

- 加密: 这是将可读信息(明文)使用特定算法和密钥转换为不可读格式(密文)的过程。解密是逆向过程。 is the process of transforming readable information (plaintext) into an unreadable format (ciphertext) using a specific algorithm and key. Decryption is the reverse process.

- 密码学: 这是一个更广泛的 科学领域,不仅包括加密算法的开发与分析,还包括:

- 密码分析: 破解密码的方法的科学。

- 协议: 开发安全的互动手段(例如,TLS/SSL,密钥交换协议)。

- 密钥管理: 安全的创建、分发、存储和撤销密码学密钥。

- 哈希函数: 创建数据的”数字指纹”以验证完整性。

- 数字签名: 确认作者身份和完整性的方法。

因此,加密是密码学中最重要的工具之一,但并非所有密码学都限于加密。

密码学的历史

密码学的发展历程跨越数千年——从简单的字母排列到用于现代数字安全的最复杂的数学算法。

从古代到现代的简要概述

古代: 已知的最早的加密示例可追溯到古埃及(约公元前1900年),当时使用非标准的象形文字。在古斯巴达(公元前5世纪),他们应用了 斯凯塔尔(scytale) ——一种特定直径的棒,围绕其缠绕一条羊皮纸条;消息沿着杖书写,解开条带后,字母呈现为混乱的组合。只有通过将纸条缠绕在相同直径的斯凯塔尔上才能阅读。

古代与中世纪: 著名的 凯撒密码( 公元前1世纪)——字母以固定位置的简单移位。阿拉伯学者(例如,阿基米德,公元9世纪)通过发展频率分析做出了重要贡献——这是一种通过计算密文中字母的频率破解简单替换密码的方法。在欧洲,多字母密码如 维金纳密码(Vigenère cipher) (16世纪)逐渐流行,并被认为是无法破解的(”le chiffre indéchiffrable”)。

现代与第一次世界大战: 电报的发展促进了更复杂密码的创建。在第一次世界大战期间,密码学发挥了重要作用;例如,英国密码分析师破解的 齐默尔曼电报 是美国参战的因素之一。

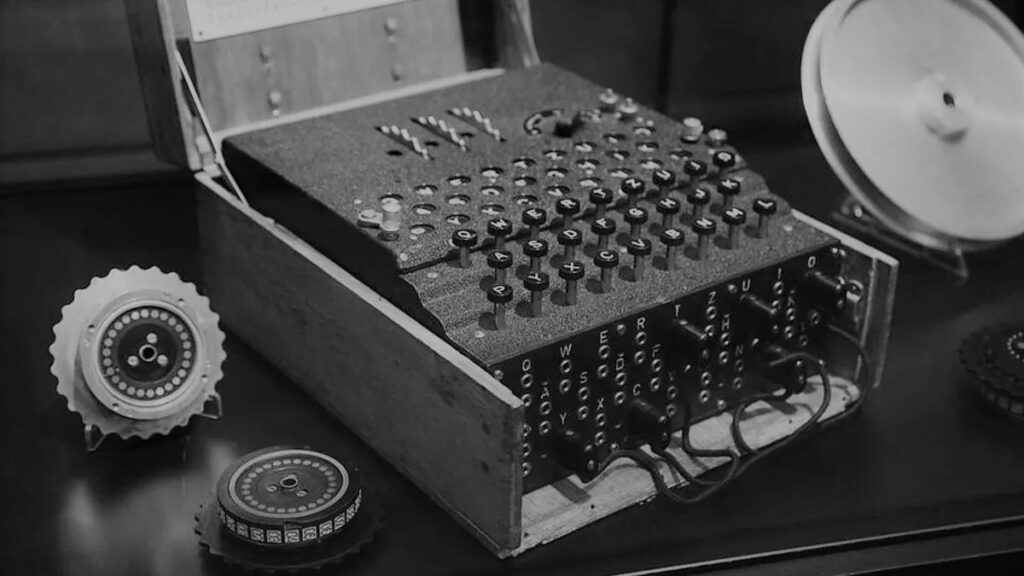

第二次世界大战: This era became the golden age of mechanical cryptography. The German cipher machine “Enigma” and its breaking by the Allies (primarily Polish and British mathematicians, including Alan Turing at Bletchley Park) had a significant impact on the course of the war. The Japanese used the “Purple” machine, which was also broken by the Americans.

计算机时代: 计算机的出现彻底改变了这一领域。1949年,克劳德·香农发表了《保密系统的通信理论》一文,为现代密码学奠定了理论基础。在1970年代, DES(数据加密标准)被开发出来, ——第一个被广泛接受的对称加密标准。1976年,惠特菲尔德·迪菲和马丁·赫尔曼提出了一种革命性的观念 公众密钥密码学的,并很快出现了该算法 RSA (Rivest,Shamir,Adleman),至今仍被广泛使用。

过去的标志性密码

游走: 一种移位密码的例子。秘密在于棒的直径。通过反复试验很容易破解。

凯撒密码(: 一种简单的移位替代密码。密钥是位移的大小(俄语字母表总共32种变体)。通过暴力破解或频率分析进行破解。

维金纳密码(Vigenère cipher): 一种多字母密码,使用关键字确定每一步的移位。显著比简单频率分析更具抵抗力。由查尔斯·巴贝奇和弗里德里希·卡西斯基在19世纪破解。

恩尼格玛机: 是一种具有转子、交换机和反射器的机电设备。它创建了一种非常复杂的多字母密码,随着每个字母的变化而改变。破解它需要巨大的计算(当时)和智力努力。

向数字密码学的过渡

数字密码学与经典密码学之间的主要区别在于数学和计算能力的使用。复杂的基于数论、代数和概率论的算法取代了机械装置和手动操作。此转变的关键要点:

形式化: 香农的工作为密码学提供了严格的数学基础。

标准化: 标准的出现(DES, 后来是AES)使加密兼容性和广泛实施得以实现。

非对称密码学: 公共密钥概念解决了通过不安全信道安全传输对称加密秘密密钥的根本问题。这为安全的电子商务、数字签名和像SSL/TLS这样的安全协议铺平了道路。

计算能力的提高: 使得越来越复杂和稳健的算法成为可能,但同时也对旧密码构成了威胁。

3. 密码学的方法和算法

现代密码学依赖于复杂的数学算法。它们可以分为几个主要类别。

对称和非对称密码学

这两种是加密的两个基本方法:

| 对称密码学(秘密密钥密码学): | 非对称密码学(公共密钥密码学): | |

| 原则 | The same secret key is used for both encryption and decryption of data. | A pair of mathematically related keys is used: public and private. |

| 类比 | An ordinary lock with a key. Whoever has a key can both lock and unlock. | A mailbox with a slot. Anyone can put down a letter (encrypted with a public key), but only the owner with the key to the box (private key) can get it out and read it. |

| 优点 | Высокая скорость работы. Идеально подходит для шифрования больших объемов данных (файлы, потоковое видео, базы данных). | Solves the problem of key transfer. Allows to implement digital signature. |

| 缺点 | The problem of securely transmitting the secret key. If the key is intercepted, the whole defence collapses. Each pair of communicating parties needs its own unique key. | Significantly slower than symmetric cryptography. Not suitable for encrypting large amounts of data directly. |

| 算法的例子 | DES, 3DES, AES (Advanced Encryption Standard) – modern world standard, Blowfish, Twofish, GOST 28147-89 (old Russian standard), GOST R 34.12-2015 (“Grasshopper”, “Magma” – modern Russian standards). | RSA, ECC (Elliptic Curve Cryptography) – more efficient (requires a shorter key length for the same strength) and popular in modern systems, including cryptocurrencies, Diffie-Hellman (key exchange algorithm), ElGamal, GOST R 34.10-2012 (Russian digital signature standard). |

它们是如何一起工作的? 通常使用混合方法:对称密码学用于加密主数据,而非对称密码学用于安全交换秘密密钥。这就是HTTPS/TLS的工作方式。

主要算法

除了提到的之外,重要的是要了解哈希函数:

密码哈希函数

这些是将任意长度的输入数据转换为固定长度输出字符串(哈希,哈希和“数字指纹”)的数学函数。 属性:

- 单向性: 几乎不可能从哈希恢复原始数据。

- 确定性: 相同的输入始终产生相同的哈希。

- 抗碰撞性: 几乎不可能找到两组不同的输入数据生成相同的哈希(第一类——知道数据和哈希,无法找到其他数据使其 hash 一致;第二类——无法找到两组不同数据的相同哈希)。

- 雪崩效应: 输入数据的微小变化会导致哈希的根本变化。

- 应用: 数据完整性验证(下载了一个文件——将其哈希与发布的哈希进行比较)、密码存储(不是存储密码本身,而是它们的哈希)、数字签名(文档的哈希被签名)、区块链技术(链接区块、钱包地址)。

- 算法示例: MD5(过时,不安全),SHA-1(过时,不安全), SHA-2(SHA-256,SHA-512) ——广泛使用, SHA-3 ——新标准,GOST R 34.11-2012(”Streibog”)——俄罗斯标准。

量子密码学及其前景

强大的 量子计算机的出现对大多数基于因子大数或计算离散对数难度的现代非对称算法(RSA,ECC)构成了严重威胁。量子计算机上的Shor算法将在合理时间内打破它们。 poses a serious threat to most modern asymmetric algorithms (RSA, ECC), based on the difficulty of factoring large numbers or computing discrete logarithms. Shor’s algorithm, executed on a quantum computer, will be able to break them in a reasonable time.

作为回应,正在出现两个方向:

后量子密码学(后量子密码学,PQC): 开发对来自经典和量子计算机攻击具有抗性的新的密码算法(包括对称和非对称)。这些算法基于其他复杂的数学问题(例如,基于晶格、编码、哈希、多维方程)。目前正在进行活跃的标准化过程(例如,美国的NIST竞赛)。

量子密码学: 利用量子力学原理不仅用于计算,而是用于保护信息。

量子密钥分发(QKD): 允许两方创建一个共享的秘密密钥,而任何试图拦截密钥的行为将不可避免地改变传输粒子的量子状态(光子)并被检测到。这本身并不是加密,而是一种为经典对称密码学安全传输密钥的方法。QKD技术已经存在并正在试点项目中实施。

量子密码学和PQC的前景巨大,因为它们将在未来量子计算时代确保数据安全。

密码学与隐写术

这两种是隐藏信息的不同技术:

密码学: 隐藏 内容 消息,使其在没有密钥的情况下不可读。仅加密消息的传播行为并不被隐瞒。

隐写术(来自古希腊语 στεγανός——隐藏 + γράφω——我写): 隐藏 秘密消息的存在。消息隐藏在另一个看似无害的对象(容器)中,例如,图像、音频文件、视频或文本内部。 of a secret message. The message is hidden within another, innocuous-looking object (container), for example, inside an image, audio file, video, or even text.

密码学和隐写术可以一起使用:秘密消息首先被加密,然后使用隐写术隐藏在容器中。这提供了两个保护层。

密码学的现代应用

密码学已经成为数字基础设施的一个不可或缺的部分,确保各个领域的安全性。

互联网和消息应用中的密码学

TLS/SSL(传输层安全协议/安全套接字层)

是安全互联网的基础(HTTPS)。当你在浏览器中看到https://和锁图标时,这意味着TLS/SSL正在工作:

- 验证服务器(验证其证书)。

- 通过密钥交换建立安全信道(通常使用非对称密码学如RSA或ECC)。

- 加密你浏览器与服务器之间的所有流量(使用快速的对称算法如AES),保护登录名、密码、信用卡信息及其他机密信息。

端到端加密(E2EE)

用于安全消息应用(Signal、WhatsApp、Threema、部分Telegram)。消息在发送者设备上加密,只能在接收者设备上解密。即使是消息应用提供商的服务器也无法读取消息内容。通常通过组合使用非对称和对称算法实现。

通过HTTPS的DNS(DoH)/通过TLS的DNS(DoT)

加密DNS请求,以隐藏你访问的网站,避免被提供商或外部观察者得知。

安全电子邮件(PGP、S/MIME)

允许加密电子邮件内容并使用数字签名进行发件人身份验证和完整性确认。

电子签名、银行安全

电子(数字)签名(ES/DS)

一种密码学机制,允许你确认电子文件的作者身份和完整性。

它是如何工作的: 创建文档的哈希,然后用发件人的私钥进行加密。接收方使用发件人的公钥解密哈希,并与从接收文档中计算出的哈希进行比较。如果哈希匹配,则证明该文档是由私钥的所有者签署的,并且在签署后没有被更改。

应用: 依法律有效的文件流向,向政府机构提交报告,参与电子投标,确认交易。

银行安全: 密码学在这里无处不在:

在线银行: 通过TLS/SSL保护会话,客户端数据库加密,使用包含密码学元素的多因素身份验证(如一次性密码)。

银行卡(EMV): 卡片芯片包含密码密钥并执行与终端和银行的身份验证操作,防止克隆。

支付系统(Visa、Mastercard、Mir): 使用复杂的密码学协议进行交易授权和数据保护。

自动取款机(ATM): 加密与处理中心的通信,保护PIN码(PIN块被加密)。

交易安全: 在处理数字资产时,密码学的重要性尤为突出。加密货币交易平台必须为资金和用户数据提供最高级别的保护,采用先进的密码学方法来保护钱包、交易和用户账户。确保你选择的平台符合现代安全标准。

企业和政府结构中的密码学

企业数据保护: 加密机密数据库、文件、档案,无论是静态还是传输中。这有助于防止数据泄露造成的损害,遵守法律要求(例如GDPR,联邦法律-152《个人数据法》)。

安全通信: 使用VPN实现员工对企业网络的安全远程访问,对企业电子邮件和即时消息进行加密。

安全文件管理: 实现电子文件管理系统(EDMS),使用电子签名赋予文件法律效力,并确保其完整性和作者身份。

国家机密和安全通信: 政府机构使用认证的密码学手段保护机密信息,并确保各机构之间的安全通信。

访问管理系统: 使用密码学方法(例如,令牌、智能卡)进行用户身份验证及其访问权限管理信息系统和物理对象。

俄罗斯企业系统中的密码学 (1C)

在俄罗斯,流行平台“1C:Enterprise”和其他企业系统通常集成有 密码信息保护手段(CIPM),例如 CryptoPro CSP or VipNet CSP。这对于:

提交电子报告: 向监管机构(FNS、PFR、FSS)提交税务、会计和其他报告的形成和提交需要使用合格的电子签名。

电子文档流(EDF): 通过EDF运营商与对方交换具有法律效力的文件(发票、合同、协议)。

参与政府采购: 在电子交易平台(ETP)上工作需要电子签名。

数据保护: 一些1C和其他系统的配置可以使用保护信息的加密手段(CMI)来加密数据库或单个记录。

与CMI的集成符合俄罗斯立法,并确保从企业系统的熟悉界面直接保护商业流程的安全性。

世界上的加密技术

加密技术的发展和规范在不同国家有其特殊性,但一般趋势和国际合作也发挥着重要作用。

俄罗斯成就与加密服务(FSB、GOST)

俄罗斯在加密领域有着悠久而强大的历史,根植于苏联的数学学派。

历史背景: 苏联数学家对编码理论和加密技术作出了重要贡献,尽管许多发展长期以来一直是机密:

国家标准(GOST): 俄罗斯有自己由国家制定和批准的加密标准。关键的主动标准:

- GOST R 34.12-2015: 对称区块加密标准,包括两种算法 – ‘Kuznetschik’(128位)和 ‘Magma’(64位,开发自旧版GOST 28147-89)。

- GOST R 34.10-2012: 基于椭圆曲线形成和验证电子数字签名的算法标准。

- GOST R 34.11-2012: 加密哈希算法“Streebog”的标准(哈希长度为256位或512位)。在国家信息系统中使用GOST是必须的,在处理国家机密时也是如此,并且通常在与政府机构互动时(例如,使用合格的电子签名时)要求使用。

监管机构在俄罗斯,监管加密的关键角色由以下机构承担:

- 俄罗斯联邦安全局(FSB): 它对加密(加密)工具的开发、生产、分发和维护活动进行许可,并认证这些工具符合安全要求。FSB还批准加密标准。

- 俄罗斯FSTEC (联邦技术和出口控制局): 监管技术信息保护问题,包括非加密方法,但其活动与加密密切相关,以综合保护的框架进行。

俄罗斯开发者:国内有很多专门从事开发加密信息保护工具和信息安全解决方案的公司(例如,CryptoPro、InfoTeKS、Code of Security)

美国: 历史上是加密领域的领导者之一。

- NIST(美国国家标准与技术研究院): 在全球范围内对加密算法(DES、AES、SHA系列)的标准化中发挥关键作用。目前正在进行选择后量子加密标准的竞赛。

- NSA(美国国家安全局): 历史上参与开发和分析加密技术,有时因可能对标准产生影响而引发争议。

强大的学术和私营部门: 许多大学和技术公司在进行先进的研究。

欧洲: 积极发展自身的专业技术和标准。

- ENISA(欧洲网络与信息安全局): 欧盟网络安全机构,促进最佳实践和标准。

- GDPR(通用数据保护条例): 虽然它并没有直接规定特定算法,但要求采取适当的技术措施来保护个人数据,而加密在其中起着重要作用。

国家中心: 德国、法国和英国等国拥有强大的国家网络安全中心和加密传统。

中国: 旨在实现加密技术的技术主权。

专有标准: 开发并推广本国的加密算法(例如,SM2、SM3、SM4)。

国家控制: 对国内加密技术的使用进行严格监管。

积极研究: 在研究中进行了大量投资,包括量子技术和后量子密码学。

国际加密标准

除了国家标准(GOST、NIST、中国SM)外,还有国际标准:

- ISO/IEC(国际标准化组织/国际电工委员会): 制定信息技术和安全领域的标准,包括加密(例如,ISO/IEC 18033标准 – 加密,ISO/IEC 9797 – MAC代码,ISO/IEC 11770 – 密钥管理)。

- IETF(互联网工程任务组): 制定互联网标准,包括加密协议(TLS、IPsec、PGP)。

- IEEE(电气和电子工程师协会): 对网络技术中的加密方面进行标准化(例如,在Wi-Fi标准中)。

虽然国家标准很重要,但国际标准确保全球通信和贸易系统的兼容性和信任。

作为职业的加密技术

随着世界对数字技术的依赖日益增强,对加密和信息安全专业人员的需求持续增长。

需求旺盛的职业和技能

与加密相关的专业人员可以担任多种职位:

加密研究员: 从事新加密算法和协议的开发,分析其稳健性,进行后量子加密方面的研究。需要深厚的数学知识(数论、代数、概率论、复杂性理论)。

密码分析师: 专注于分析和破解现有的加密和加密系统。既在’防御方’(寻找漏洞以进行消除)工作,也在特殊服务中。

信息安全工程师/信息安全专家: 在实践中应用加密工具以保护系统和数据。参与加密保护系统、VPN、PKI(公钥基础设施)、加密系统、密钥管理和安全监控的实施与配置。

安全软件开发者: 了解加密技术并知道如何正确使用加密库和API来创建安全应用程序的程序员。

渗透测试专家: 寻找系统中的漏洞,包括对加密的误用,并进行后续修复。

关键技能:

- 扎实的数学基础知识。

- 理解加密算法和协议的工作原理。

- 编程技能(Python、C++、Java通常受欢迎)。

- 网络技术和协议的知识。

- 对操作系统的理解。

- 分析性思维,解决非标准任务的能力。

- 关注细节。

- 持续自我教育(该领域快速发展)。

学习加密技术的地方

您可以在各种教育机构获得加密技术的教育:

大学: 许多全球领先的大学(MIT、斯坦福大学、苏黎世联邦理工学院、洛桑联邦理工学院、以色列理工学院等)在加密和网络安全领域拥有强大的项目和研究小组。

在线平台: Coursera、edX和Udacity提供来自世界各地顶尖教授和大学的课程。

信息安全领域的工作和职业

网络安全和加密领域的职业提供了许多路径:

行业: IT公司、金融科技(银行、支付系统、加密货币平台 – 交易所)、电信公司、政府机构(情报机构、监管机构)、国防工业、咨询公司(网络安全审计、渗透测试)、各行业的大型公司。

增长: 起初通常从初级专业人士/工程师职位开始,随着经验的增长可以晋升为高级专家、网络安全部门负责人、安全架构师、顾问,或进入研究领域。

需求: 由于网络威胁和数字化的不断升级,对合格的网络安全专家的需求始终保持高位,并继续增长。

薪资: 网络安全领域的薪资水平通常高于IT市场的平均水平,尤其是对于具有深厚加密知识的经验丰富的专家。

这是一个动态且充满智力挑战的领域,需要不断发展,但提供了有趣的挑战和良好的职业前景。

结论

加密技术不仅仅是一套复杂的公式,它是一种确保信任和安全的基本技术,尤其在我们日益数字化的世界中。从保护个人通信和金融交易到支撑政府系统和如区块链等尖端技术,其影响巨大。我们追溯了它从古代流浪到量子计算的发展历程,考查了主要的方法和算法,并观察了其在俄罗斯和国外的应用。

理解加密技术的基本知识正成为不仅是网络安全专家的重要技能,也是希望以清醒的意识来保护自身在线数据的每个用户的重要技能。加密技术的发展仍在继续;新的挑战(量子计算机)和新的解决方案(后量子算法、QKD)正在出现。这个动态的科学与技术领域将继续塑造安全的数字未来。我们希望这篇文章能帮助您更好地理解加密技术的世界及其重要性。照顾好您的数字安全,使用可靠的工具和 加密平台 进行在线活动。

常见问题解答(FAQ)

在遇到加密错误时该怎么办?

遇到加密错误时该怎么办? “加密错误”是一个通用消息,可以在各种情况下发生(在使用电子签名、连接网站、使用加密硬件时)。原因可能多种多样:例如,证书问题(已过期)

该怎么做: 重启 程序或计算机。

检查证书的过期日期 及其状态。

更新 加密硬件、浏览器、操作系统。

根据说明检查 加密硬件的设置。

如果出现错误,则尝试使用其他浏览器。

查看 所使用软件的文档或联系技术支持。

如果涉及电子签名,请联系认证机构,以获取签名。

什么是加密模块?

加密模块 是专门设计用于执行加密操作(加密、解密、密钥生成、哈希计算、创建和验证电子签名)的硬件或软件组件。

关于学校和学生的加密课程。在哪能找到它们?

学习历史: 凯撒密码、维吉尼亚密码 – 了解基本原理的良好开端。

解决问题和难题: 有许多在线平台提供不同难度的加密任务(例如,CryptoHack、CTF竞赛)。

阅读科普文献: 西蒙·辛格(“密码书”)或布鲁斯·施奈尔(“应用密码学” – 更复杂的书籍)的书可能会有趣。

参观加密博物馆 (如果可能)。

学习数学: 代数、数论、概率论 – 加密的基础。

简单程序: 在任何编程语言中尝试实现简单的密码(凯撒密码、维吉尼亚密码)。

初学者的在线课程: Coursera、Stepik以及其他平台上提供的入门课程。

加入 MEXC 并立即开始交易

注册