Bạn có bao giờ tự hỏi tại sao tin nhắn của bạn trong ứng dụng nhắn tin vẫn giữ được tính riêng tư? Hoặc làm thế nào một cửa hàng trực tuyến biết rằng chính bạn đang thực hiện thanh toán chứ không phải kẻ lừa đảo? Tất cả những điều này đều được hỗ trợ bởi một lực lượng vô hình nhưng mạnh mẽ – mật mã học. Trong thế giới ngày nay, được thấm nhuần bởi công nghệ số, từ ngân hàng trực tuyến an toàn đến tính riêng tư trong liên lạc và thậm chí là hoạt động tiền điện tử, mật mã học đóng một vai trò quan trọng. Bài viết này là hướng dẫn chi tiết của bạn về thế giới của mật mã học: chúng ta sẽ phân tích bản chất của nó một cách đơn giản, tìm hiểu về lịch sử của nó, khám phá các phương pháp và thuật toán, xem xét các ứng dụng hiện đại, tìm hiểu về sự phát triển ở Nga và trên thế giới, và thậm chí bàn về sự nghiệp trong lĩnh vực thú vị này.

Mật mã học là gì một cách đơn giản

Mật mã học không chỉ là mã hóa; đó là một khoa học về các phương pháp đảm bảo tính bí mật, tính toàn vẹn dữ liệu, xác thực và không thể phủ nhận. Hãy cùng xem xét kỹ hơn.

Bản chất và tầm quan trọng của mật mã học

Hãy tưởng tượng rằng bạn có một tin nhắn bí mật cần được chuyển đến một người bạn theo cách mà không ai khác có thể đọc nó. Bạn có thể tạo ra “mật mã” riêng của mình, chẳng hạn như việc thay thế mỗi chữ cái bằng chữ cái tiếp theo trong bảng chữ cái. Đây là một ví dụ đơn giản về mật mã học.

Nói một cách nghiêm túc hơn, mật mã học (từ tiếng Hy Lạp cổ κρυπτός – ẩn giấu và γράφω – viết) là khoa học về các phương pháp đảm bảo an toàn dữ liệu bằng cách biến đổi nó.

Các mục tiêu chính của mật mã học:

- Sự bảo mật: Bảo đảm rằng thông tin chỉ có thể được truy cập bởi những cá nhân được ủy quyền. Không ai khác được phép đọc tin nhắn đã được mã hóa của bạn.

- Tính toàn vẹn dữ liệu: Bảo đảm rằng thông tin chưa bị thay đổi (cho dù là vô tình hay cố ý) trong quá trình truyền tải hoặc lưu trữ.

- Xác thực: Kiểm tra tính xác thực của nguồn dữ liệu hoặc người dùng. Làm thế nào để đảm bảo rằng tin nhắn xuất phát từ bạn bè của bạn chứ không phải từ kẻ tấn công?

- Không thể phủ nhận quyền tác giả (Không thể phủ nhận): Một đảm bảo rằng người gửi sẽ không thể phủ nhận việc đã gửi tin nhắn hoặc giao dịch.

Tầm quan trọng của mật mã học trong thế giới hiện đại là vô cùng lớn. Nếu không có nó, các giao dịch tài chính an toàn, liên lạc nhà nước và doanh nghiệp được bảo vệ, tính riêng tư của thư từ cá nhân, và thậm chí sự hoạt động của những công nghệ đổi mới như chuỗi khối, hợp đồng thông minh và tiền điện tử (ví dụ: bitcoin).

Nơi và lý do nó được sử dụng

Mật mã học bao quanh chúng ta mọi nơi, thường hoạt động mà không ai chú ý:

- Các trang web an toàn (HTTPS): Biểu tượng ổ khóa trong thanh địa chỉ của trình duyệt nghĩa là kết nối của bạn với trang web được bảo mật bằng các giao thức mật mã (TLS/SSL), mã hóa dữ liệu giữa bạn và máy chủ (đăng nhập, mật khẩu, thông tin thẻ).

- Ứng dụng nhắn tin: Các ứng dụng như Signal, WhatsApp và Telegram sử dụng mã hóa đầu-cuối để chỉ bạn và người liên lạc của bạn có thể đọc được cuộc trò chuyện.

- Email: Các giao thức PGP hoặc S/MIME cho phép bạn mã hóa tin nhắn và đặt chữ ký số.

- Mạng Wi-Fi: Các giao thức WPA2/WPA3 sử dụng mật mã học để bảo vệ mạng không dây tại nhà hoặc tại công ty khỏi việc truy cập trái phép.

- Thẻ ngân hàng: Chip trên thẻ (EMV) sử dụng các thuật toán mật mã để xác thực thẻ và bảo vệ giao dịch.

- Ngân hàng trực tuyến và thanh toán: Tất cả các hoạt động đều được bảo vệ bởi các hệ thống mật mã nhiều lớp.

- Chữ ký số: Được sử dụng để xác nhận tính xác thực của tài liệu và tác giả.

- Tiền điện tử: Chuỗi khối, nền tảng của hầu hết tiền điện tử, sử dụng tích cực các hàm băm mật mã và chữ ký số để đảm bảo an toàn, tính minh bạch và bất biến của các giao dịch. Hiểu biết về các nguyên tắc cơ bản của mật mã học giúp bạn dễ dàng hơn trong việc định hướng thế giới của tài sản số.

- Bảo vệ dữ liệu: Mã hóa ổ đĩa cứng, cơ sở dữ liệu, và lưu trữ để ngăn chặn rò rỉ thông tin.

- VPN (Mạng riêng ảo): Mã hóa lưu lượng Internet để đảm bảo tính ẩn danh và an toàn khi kết nối thông qua các mạng công cộng.

Mật mã học và mã hóa: sự khác biệt là gì

Mặc dù những thuật ngữ này thường được sử dụng như những từ đồng nghĩa, nhưng điều này không hoàn toàn chính xác.

- Mã hóa: Đây là quá trình biến đổi thông tin có thể đọc được (dữ liệu gốc) thành định dạng không thể đọc được (dữ liệu mã hóa) bằng cách sử dụng một thuật toán và khóa cụ thể. Giải mã là quá trình đảo ngược.

- Mật mã học: Đây là một lĩnh vực khoa học rộng lớn hơn , bao gồm không chỉ việc phát triển và phân tích các thuật toán mã hóa mà còn:, which includes not only the development and analysis of encryption algorithms but also:

- Giải mã: Khoa học về các phương pháp phá vỡ mật mã.

- Giao thức: Phát triển các phương tiện tương tác an toàn (ví dụ: TLS/SSL, giao thức trao đổi khóa).

- Quản lý khóa: Tạo, phân phối, lưu trữ và thu hồi các khóa mật mã một cách an toàn.

- Hàm băm: Tạo “dấu vân tay số” của dữ liệu để xác minh tính toàn vẹn.

- Chữ ký số: Các phương pháp xác nhận quyền tác giả và tính toàn vẹn.

Do đó, mã hóa là một trong những công cụ quan trọng nhất của mật mã học, nhưng không phải tất cả mật mã học đều giới hạn trong mã hóa.

Lịch sử của mật mã học

Con đường của mật mã học trải dài hàng thiên niên kỷ – từ các hoán vị chữ cái đơn giản đến các thuật toán toán học phức tạp nhất, nền tảng cho sự an toàn kỹ thuật số hiện đại.

Một cái nhìn ngắn gọn từ thời cổ đại đến hiện tại

Thế giới cổ đại: Các ví dụ đầu tiên đáng biết về mã hóa có từ thời cổ đại Ai Cập (khoảng 1900 trước Công nguyên), nơi các ký tự không tiêu chuẩn đã được sử dụng. Tại Sparta cổ đại (thế kỷ thứ 5 trước Công nguyên), họ đã áp dụng scytale – một chiếc gậy có đường kính nhất định mà quanh nó cuốn một dải giấy da; tin nhắn được viết dọc theo chiếc gậy, và sau khi mở dải, các chữ cái hiện ra như một tập hợp hỗn loạn. Nó chỉ có thể được đọc bằng cách quấn dải quanh một scytale cùng đường kính.

Thời kỳ cổ đại và Trung cổ: Mật mã Caesar nổi tiếng (thế kỷ thứ 1 trước Công nguyên) – một phép chuyển đơn giản của chữ cái bằng một số cố định các vị trí. Các học giả Ả Rập (ví dụ, Al-Kindi, thế kỷ thứ 9 sau Công nguyên) đã đóng góp đáng kể bằng cách phát triển phân tích tần suất – một phương pháp để phá các mật mã thay thế đơn giản bằng cách đếm tần suất của các chữ cái trong dữ liệu đã mã hóa. Ở châu Âu, các mật mã đa chữ cái như (1st century BC) – a simple shift of letters by a fixed number of positions. Arab scholars (for example, Al-Kindi, 9th century AD) made a significant contribution by developing frequency analysis – a method for breaking simple substitution ciphers by counting the frequency of letters in the ciphertext. In Europe, polyalphabetic ciphers such as mật mã Vigenère (thế kỷ 16) đang trở nên phổ biến và đã được coi là không thể phá vỡ trong một thời gian dài (“le chiffre indéchiffrable”).

Thế kỷ hiện đại và Chiến tranh Thế giới thứ nhất: Sự phát triển của điện báo đã kích thích việc tạo ra các mật mã phức tạp hơn. Trong Chiến tranh Thế giới thứ nhất, mật mã học đóng một vai trò quan trọng; ví dụ, việc phá mã bức điện Zimmerman bởi các nhà giải mã Anh là một trong những yếu tố dẫn đến việc Mỹ tham gia chiến tranh.

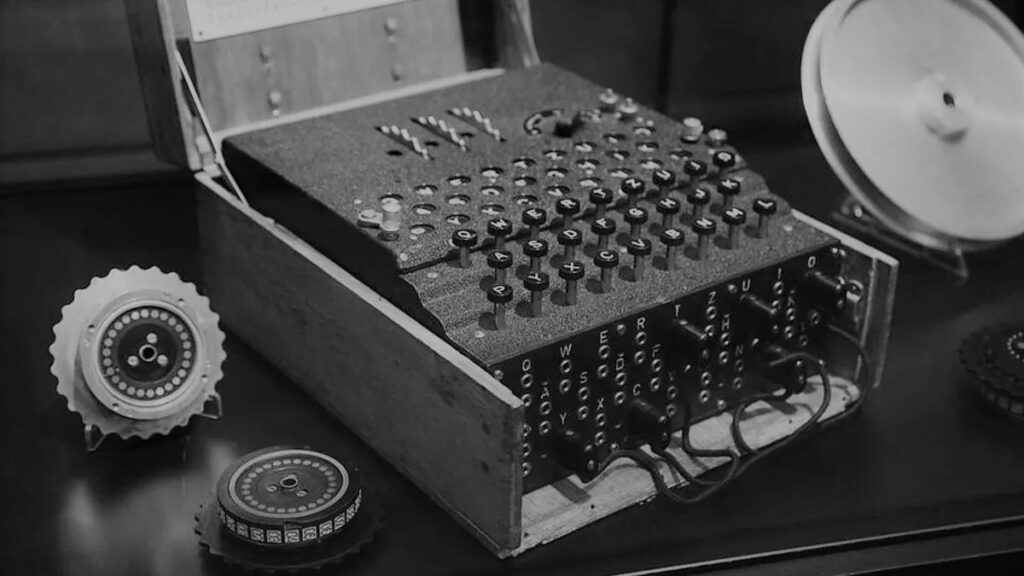

Chiến tranh Thế giới thứ hai: Thời kỳ này đã trở thành thời kỳ vàng của mật mã học cơ học. Máy mã hóa của Đức “Enigma” và việc phá vỡ nó bởi các đồng minh (chủ yếu là các nhà toán học Ba Lan và Anh, bao gồm cả Alan Turing tại Bletchley Park) đã có tác động đáng kể đến diễn biến của cuộc chiến. Người Nhật đã sử dụng máy “Tím”, cũng đã bị người Mỹ phá vỡ.

Thời đại máy tính: Sự xuất hiện của máy tính đã cách mạng hóa lĩnh vực này. Năm 1949, Claude Shannon đã công bố bài báo “Lý thuyết Truyền thông của các hệ thống Bảo mật”, đặt nền tảng lý thuyết cho mật mã học hiện đại. Vào những năm 1970, DES (Tiêu chuẩn Mã hóa Dữ liệu) đã được phát triển. – tiêu chuẩn mã hóa đối xứng đầu tiên được chấp nhận rộng rãi. Năm 1976, Whitfield Diffie và Martin Hellman đã đề xuất một khái niệm cách mạng mật mã khóa công khai, và sớm xuất hiện một thuật toán RSA (Rivest, Shamir, Adleman), hiện vẫn được sử dụng rộng rãi.

Các mật mã biểu tượng của quá khứ

Vẫn mãi: Một ví dụ về mật mã hoán đổi. Bí mật là đường kính của chiếc gậy. Dễ dàng bị bẻ khóa bằng cách thử và sai.

(thế kỷ thứ 1 trước Công nguyên) – một phép chuyển đơn giản của chữ cái bằng một số cố định các vị trí. Các học giả Ả Rập (ví dụ, Al-Kindi, thế kỷ thứ 9 sau Công nguyên) đã đóng góp đáng kể bằng cách phát triển phân tích tần suất – một phương pháp để phá các mật mã thay thế đơn giản bằng cách đếm tần suất của các chữ cái trong dữ liệu đã mã hóa. Ở châu Âu, các mật mã đa chữ cái như: Một mật mã thay thế đơn giản với một phép dịch chuyển. Khóa là số lượng dịch chuyển (tổng cộng có 32 biến thể cho bảng chữ cái tiếng Nga). Nó được phá bằng cách brute force hoặc phân tích tần suất.

mật mã Vigenère: Một mật mã đa chữ cái sử dụng một từ khóa để xác định sự dịch chuyển tại mỗi bước. Khá kháng cự trước phân tích tần suất đơn giản. Được phá bởi Charles Babbage và Friedrich Kasiski vào thế kỷ 19.

Máy Enigma: Một thiết bị điện cơ có roto, bảng điều khiển và bộ phản xạ. Nó tạo ra một mật mã đa chữ cái rất phức tạp và thay đổi với mỗi chữ cái. Việc phá vỡ nó đòi hỏi nhiều nỗ lực tính toán (vào thời điểm đó) và trí tuệ.

Chuyển sang mật mã học số

Sự khác biệt chính giữa mật mã học số và mật mã cổ điển là sự sử dụng toán học và sức mạnh tính toán. Thay vì các thiết bị cơ khí và các thao tác thủ công, các thuật toán phức tạp dựa trên lý thuyết số, đại số và lý thuyết xác suất đã được đưa vào. Các điểm chính của sự chuyển đổi này:

Chính thức hóa: Công trình của Shannon đã cung cấp cho mật mã học một nền tảng toán học chính xác.

Tiêu chuẩn hóa: Sự xuất hiện của các tiêu chuẩn (DES, sau này là AES) cho phép khả năng tương thích và triển khai mã hóa rộng rãi.

Mật mã không đối xứng: Khái niệm về khóa công khai đã giải quyết vấn đề cơ bản của việc truyền tải an toàn các khóa bí mật cho mã hóa đối xứng qua các kênh không an toàn. Điều này đã mở đường cho thương mại điện tử an toàn, chữ ký số và các giao thức an toàn như SSL/TLS.

Tăng cường sức mạnh tính toán: Cho phép sử dụng các thuật toán ngày càng phức tạp và bền vững hơn, nhưng đồng thời tạo ra một mối đe dọa cho các mật mã cũ hơn.

3. Phương pháp và thuật toán của mật mã học

Mật mã học hiện đại dựa vào các thuật toán toán học phức tạp. Chúng có thể được chia thành một số loại chính.

Mật mã đối xứng và không đối xứng

Đây là hai cách tiếp cận cơ bản về mã hóa:

| Mật mã đối xứng (Mật mã khóa bí mật): | Mật mã không đối xứng (Mật mã khóa công khai): | |

| Nguyên tắc | The same secret key is used for both encryption and decryption of data. | A pair of mathematically related keys is used: public and private. |

| Phép phân tích | An ordinary lock with a key. Whoever has a key can both lock and unlock. | A mailbox with a slot. Anyone can put down a letter (encrypted with a public key), but only the owner with the key to the box (private key) can get it out and read it. |

| Ưu điểm | Высокая скорость работы. Идеально подходит для шифрования больших объемов данных (файлы, потоковое видео, базы данных). | Solves the problem of key transfer. Allows to implement digital signature. |

| Nhược điểm | The problem of securely transmitting the secret key. If the key is intercepted, the whole defence collapses. Each pair of communicating parties needs its own unique key. | Significantly slower than symmetric cryptography. Not suitable for encrypting large amounts of data directly. |

| Ví dụ về thuật toán | DES, 3DES, AES (Advanced Encryption Standard) – modern world standard, Blowfish, Twofish, GOST 28147-89 (old Russian standard), GOST R 34.12-2015 (“Grasshopper”, “Magma” – modern Russian standards). | RSA, ECC (Elliptic Curve Cryptography) – more efficient (requires a shorter key length for the same strength) and popular in modern systems, including cryptocurrencies, Diffie-Hellman (key exchange algorithm), ElGamal, GOST R 34.10-2012 (Russian digital signature standard). |

Chúng hoạt động cùng nhau như thế nào? Một cách tiếp cận lai thường được sử dụng: mật mã không đối xứng được áp dụng để trao đổi an toàn khóa bí mật, và sau đó khóa này được sử dụng để nhanh chóng mã hóa khối lượng dữ liệu chính bằng thuật toán đối xứng. Đây là cách HTTPS/TLS hoạt động.

Các thuật toán chính

Ngoài những thuật toán đã đề cập, điều quan trọng là biết về các hàm băm:

Các hàm băm mật mã

Đây là các hàm toán học biến đổi dữ liệu đầu vào có độ dài tùy ý thành một chuỗi đầu ra có độ dài cố định (băm, tổng băm, “dấu vân tay số”). Các thuộc tính:

- Tính một chiều: Gần như không thể phục hồi dữ liệu gốc từ băm.

- Tính xác định: Dữ liệu đầu vào giống hệt nhau luôn tạo ra cùng một băm.

- Khả năng kháng va chạm: Gần như không thể tìm hai tập hợp dữ liệu đầu vào khác nhau tạo ra cùng một băm (loại đầu tiên – biết dữ liệu và băm, không thể tìm dữ liệu khác với cùng một băm; loại thứ hai – không thể tìm hai tập dữ liệu khác nhau với cùng một băm).

- Hiệu ứng Avalanche: Sự thay đổi nhỏ nhất trong dữ liệu đầu vào dẫn đến sự thay đổi lớn trong băm.

- Ứng dụng: Xác minh tính toàn vẹn dữ liệu (tải xuống một tệp – so sánh băm của nó với băm đã công bố), lưu trữ mật khẩu (không lưu trữ mật khẩu mà lưu trữ băm của chúng), chữ ký số (băm của tài liệu được ký), công nghệ chuỗi khối (liên kết các khối, địa chỉ ví).

- Ví dụ về thuật toán: MD5 (lỗi thời, không an toàn), SHA-1 (lỗi thời, không an toàn), SHA-2 (SHA-256, SHA-512) – được sử dụng rộng rãi, SHA-3 – tiêu chuẩn mới, GOST R 34.11-2012 (“Streibog”) – tiêu chuẩn của Nga.

Mật mã học lượng tử và triển vọng của nó

Sự xuất hiện của máy tính lượng tử đặt ra một mối đe dọa nghiêm trọng đối với hầu hết các thuật toán không đối xứng hiện đại (RSA, ECC), dựa trên độ khó của việc phân tích các số lớn hoặc tính toán các logarit phân tách. Thuật toán Shor, thực hiện trên máy tính lượng tử, sẽ có khả năng phá vỡ chúng trong một thời gian hợp lý.

Để đáp lại, hai hướng đang phát triển:

Mật mã Hậu lượng tử (Mật mã Hậu lượng tử, PQC): Phát triển các thuật toán mật mã mới (cả đối xứng và không đối xứng) sẽRésistantes với các cuộc tấn công từ cả máy tính cổ điển và lượng tử. Những thuật toán này dựa trên các vấn đề toán học phức tạp khác (ví dụ, trên ma trận, mã, băm, phương trình đa chiều). Hiện đang diễn ra quá trình tiêu chuẩn hóa tích cực (ví dụ, cuộc thi NIST ở Mỹ).

Mật mã lượng tử: Sử dụng các nguyên lý của cơ học lượng tử không phải để tính toán mà để bảo vệ thông tin.

Phân phối Khóa Lượng Tử (QKD): Cho phép hai bên tạo ra một khóa bí mật chung, trong khi bất kỳ cố gắng nào để chặn khóa sẽ vô tình thay đổi trạng thái lượng tử của các hạt được truyền (photon) và được phát hiện. Đây không phải là mã hóa mà là một phương pháp để cung cấp an toàn các khóa cho mật mã đối xứng cổ điển. Công nghệ QKD đã tồn tại và đang được triển khai trong các dự án thí điểm.

Triển vọng của mật mã lượng tử và PQC là rất lớn, vì chúng sẽ đảm bảo an toàn dữ liệu trong thời đại máy tính lượng tử trong tương lai.

Mật mã học và kỹ thuật ẩn

Đây là hai kỹ thuật khác nhau để ẩn thông tin:

Mật mã học: Ẩn nội dung của tin nhắn, khiến nó không thể đọc được mà không có khóa. Hành động thuần túy của việc truyền tải một tin nhắn đã được mã hóa không được ẩn đi. Kỹ thuật ẩn (từ tiếng Hy Lạp cổ στεγανός – ẩn giấu + γράφω – tôi viết):

Steganography (from ancient Greek στεγανός — hidden + γράφω — I write): Ẩn sự tồn tại của một tin nhắn bí mật. Tin nhắn được ẩn bên trong một đối tượng khác, có vẻ vô hại (容器), ví dụ: bên trong một bức ảnh, tệp âm thanh, video hoặc thậm chí văn bản. of a secret message. The message is hidden within another, innocuous-looking object (container), for example, inside an image, audio file, video, or even text.

Mật mã học và kỹ thuật ẩn có thể được sử dụng cùng nhau: tin nhắn bí mật trước tiên được mã hóa và sau đó được ẩn trong chứa bằng cách sử dụng kỹ thuật ẩn. Điều này cung cấp hai lớp bảo vệ.

Các ứng dụng hiện đại của mật mã học

Mật mã học đã trở thành một phần không thể thiếu trong hạ tầng kỹ thuật số, đảm bảo an toàn trong nhiều lĩnh vực.

Mật mã học trên internet và trong các ứng dụng nhắn tin

TLS/SSL (Bảo mật lớp truyền tải / Bảo mật lớp socket)

Nền tảng của một internet an toàn (HTTPS). Khi bạn thấy https:// và biểu tượng ổ khóa trong trình duyệt, điều này có nghĩa là TLS/SSL đang hoạt động:

- Xác thực máy chủ (kiểm tra chứng chỉ của nó).

- Thiết lập một kênh an toàn thông qua trao đổi khóa (thường sử dụng mật mã không đối xứng như RSA hoặc ECC).

- Mã hóa tất cả lưu lượng giữa trình duyệt của bạn và máy chủ (sử dụng các thuật toán đối xứng nhanh như AES), bảo vệ đăng nhập, mật khẩu, thông tin thẻ tín dụng và các thông tin nhạy cảm khác.

Mã hóa đầu-cuối (E2EE)

Được sử dụng trong các ứng dụng nhắn tin an toàn (Signal, WhatsApp, Threema, một phần Telegram). Tin nhắn được mã hóa trên thiết bị của người gửi và chỉ có thể được giải mã trên thiết bị của người nhận. Ngay cả máy chủ của nhà cung cấp ứng dụng nhắn tin cũng không thể đọc nội dung của các tin nhắn. Thông thường được triển khai bằng cách sử dụng sự kết hợp giữa các thuật toán không đối xứng và đối xứng.

DNS qua HTTPS (DoH) / DNS qua TLS (DoT)

Mã hóa yêu cầu DNS để ẩn khỏi nhà cung cấp hoặc người quan sát bên ngoài các trang web mà bạn truy cập.

Email an toàn (PGP, S/MIME)

Cho phép mã hóa nội dung email và sử dụng chữ ký số để xác thực người gửi và xác nhận tính toàn vẹn.

Chữ ký điện tử, an ninh ngân hàng

Chữ ký điện tử (số) (ES/DS)

Một cơ chế mật mã cho phép bạn xác nhận quyền tác giả và tính toàn vẹn của một tài liệu điện tử.

Cách thức hoạt động: Một băm của tài liệu được tạo ra, sau đó được mã hóa bằng khóa riêng của người gửi. Người nhận, sử dụng khóa công khai của người gửi, giải mã băm và so sánh với băm được tính toán bởi chính họ từ tài liệu nhận được. Nếu các băm khớp nhau, điều này chứng minh rằng tài liệu đã được ký bởi chủ sở hữu khóa riêng và không bị thay đổi sau khi ký.

Ứng dụng: Lưu thông tài liệu hợp pháp, nộp báo cáo cho các cơ quan chính phủ, tham gia đấu thầu điện tử, xác nhận giao dịch.

An ninh ngân hàng: Mật mã học có mặt ở đây mọi nơi:

Ngân hàng trực tuyến: Bảo vệ phiên giao dịch qua TLS/SSL, mã hóa cơ sở dữ liệu khách hàng, sử dụng xác thực đa yếu tố với các thành phần mật mã (ví dụ: mật khẩu một lần).

Thẻ ngân hàng (EMV): Chip thẻ chứa các khóa mật mã và thực hiện các phép toán để xác thực thẻ với đầu đọc và ngân hàng, ngăn chặn việc sao chép.

Hệ thống thanh toán (Visa, Mastercard, Mir): Sử dụng các giao thức mật mã phức tạp để ủy quyền giao dịch và bảo vệ dữ liệu.

ATM (Máy rút tiền tự động): Mã hóa giao tiếp với trung tâm xử lý, bảo vệ mã PIN (khối PIN được mã hóa).

Bảo mật giao dịch: Tầm quan trọng của mật mã học đặc biệt cao khi xử lý các tài sản kỹ thuật số. Các nền tảng giao dịch tiền điện tử phải cung cấp mức độ bảo vệ cao nhất cho quỹ và dữ liệu người dùng, sử dụng các phương pháp mật mã tiên tiến để bảo vệ ví, giao dịch và tài khoản người dùng. Đảm bảo rằng nền tảng bạn chọn đáp ứng các tiêu chuẩn an ninh hiện đại.

Mật mã trong doanh nghiệp và các cơ cấu chính phủ

Bảo vệ dữ liệu doanh nghiệp: Mã hóa các cơ sở dữ liệu, tài liệu, lưu trữ bí mật cả ở trạng thái nghỉ và khi truyền tải. Điều này giúp ngăn chặn thiệt hại do rò rỉ dữ liệu và tuân thủ các yêu cầu pháp lý (ví dụ: GDPR, Luật Liên bang-152 “Về Dữ liệu Cá nhân”).

Giao tiếp an toàn: Sử dụng VPN để truy cập an toàn từ xa cho nhân viên vào mạng công ty, mã hóa email doanh nghiệp và nhắn tin tức thì.

Quản lý tài liệu an toàn: Triển khai các hệ thống quản lý tài liệu điện tử (EDMS) sử dụng chữ ký điện tử để tạo sức mạnh pháp lý cho tài liệu và đảm bảo tính toàn vẹn và quyền tác giả của chúng.

Bí mật nhà nước và giao tiếp an toàn: Các cơ cấu chính phủ sử dụng các phương tiện mật mã được chứng nhận để bảo vệ thông tin mật và đảm bảo giao tiếp an toàn giữa các cơ quan.

Hệ thống quản lý quyền truy cập: Các phương pháp mật mã (ví dụ: token, thẻ thông minh) được sử dụng để xác thực người dùng và quản lý quyền truy cập của họ đến các hệ thống thông tin và đối tượng vật lý.

Mật mã trong hệ thống doanh nghiệp Nga (1C)

Tại Nga, nền tảng phổ biến “1C: Doanh nghiệp” và các hệ thống doanh nghiệp khác thường được tích hợp với các phương tiện bảo vệ thông tin mật mã (CIPM), chẳng hạn như CryptoPro CSP or VipNet CSP. Điều này là cần thiết cho:

Nộp các báo cáo điện tử: Việc hình thành và nộp thuế, kế toán, và các báo cáo khác cho các cơ quan quản lý (FNS, PFR, FSS) yêu cầu phải sử dụng chữ ký điện tử đủ tiêu chuẩn.

Luồng tài liệu điện tử (EDF): Trao đổi các tài liệu có giá trị pháp lý (hóa đơn, biên bản, hợp đồng) với các bên đối tác thông qua các nhà điều hành EDF.

Tham gia vào mua sắm công: Làm việc trên các nền tảng giao dịch điện tử (ETP) yêu cầu có chữ ký điện tử.

Bảo vệ dữ liệu: Một số cấu hình của 1C và các hệ thống khác có thể sử dụng các phương tiện mã hóa để bảo vệ thông tin (CMI) nhằm mã hóa cơ sở dữ liệu hoặc các bản ghi cá nhân.

Tích hợp với CMI cho phép tuân thủ các quy định pháp luật của Nga và đảm bảo an ninh cho các quy trình kinh doanh ngay từ giao diện quen thuộc của hệ thống doanh nghiệp.

Mã hóa trong thế giới

Sự phát triển và quy định về mã hóa có những đặc điểm riêng ở các quốc gia khác nhau, nhưng các xu thế chung và hợp tác quốc tế cũng đóng vai trò quan trọng.

Những thành tựu của Nga và dịch vụ mã hóa (FSB, GOST)

Nga có một lịch sử dài và mạnh mẽ trong lĩnh vực mã hóa, xuất phát từ trường toán học Liên Xô.

Bối cảnh lịch sử: Các nhà toán học Liên Xô đã có những đóng góp quan trọng cho lý thuyết mã hóa và mã hóa, mặc dù nhiều phát triển đã ở chế độ bí mật trong một thời gian dài:

Tiêu chuẩn nhà nước (GOST): Nga có các tiêu chuẩn mã hóa riêng đã được phát triển và phê duyệt bởi nhà nước. Các tiêu chuẩn chính đang hoạt động:

- GOST R 34.12-2015: Tiêu chuẩn cho mã hóa khối đối xứng, bao gồm hai thuật toán – ‘Kuznetschik’ (128 bit) và ‘Magma’ (64 bit, phát triển từ GOST 28147-89 cũ).

- GOST R 34.10-2012: Tiêu chuẩn cho các thuật toán tạo và xác minh chữ ký số điện tử dựa trên các đường cong elip.

- GOST R 34.11-2012: Tiêu chuẩn của thuật toán băm mã hóa “Streebog” (với độ dài băm 256 hoặc 512 bit). Việc sử dụng GOST là bắt buộc để bảo vệ thông tin trong các hệ thống thông tin nhà nước, khi làm việc với bí mật nhà nước, và thường được yêu cầu cho việc tương tác với các cơ quan nhà nước (ví dụ, khi sử dụng chữ ký điện tử đủ tiêu chuẩn).

Các cơ quan quản lý. Một vai trò quan trọng trong việc điều chỉnh mã hóa ở Nga được thực hiện bởi:

- FSB của Nga (Cơ quan An ninh Liên bang): Cơ quan này cấp giấy phép cho các hoạt động trong lĩnh vực phát triển, sản xuất, phân phối và bảo trì các công cụ mã hóa (mã hóa), cũng như chứng nhận các công cụ này phù hợp với các yêu cầu về an ninh. FSB cũng phê duyệt các tiêu chuẩn mã hóa.

- FSTEC của Nga (Cơ quan Dịch vụ Kỹ thuật và Kiểm soát Xuất khẩu): Quy định các vấn đề bảo vệ thông tin kỹ thuật, bao gồm các phương pháp không mã hóa, nhưng hoạt động của nó có liên quan chặt chẽ đến mã hóa trong khuôn khổ bảo vệ toàn diện.

Các nhà phát triển Nga: Có một số công ty trong nước chuyên ngành phát triển các công cụ và giải pháp bảo vệ thông tin mã hóa trong lĩnh vực an ninh thông tin (ví dụ, CryptoPro, InfoTeKS, Code of Security)

Mỹ: Lịch sử là một trong những quốc gia dẫn đầu trong lĩnh vực mã hóa.

- NIST (Viện Tiêu chuẩn và Công nghệ Quốc gia): Đóng vai trò quan trọng trong việc tiêu chuẩn hóa các thuật toán mã hóa được sử dụng trên toàn cầu (DES, AES, chuỗi SHA). Hiện tại đang tiến hành một cuộc thi để chọn các tiêu chuẩn mã hóa sau lượng tử.

- NSA (Cơ quan An ninh Quốc gia): Lịch sử tham gia vào việc phát triển và phân tích mã hóa, đôi khi gây tranh cãi về khả năng ảnh hưởng đến các tiêu chuẩn.

Trường học hàn lâm mạnh mẽ và khu vực tư nhân: Nhiều trường đại học và công ty công nghệ đang thực hiện nghiên cứu tiên tiến.

Châu Âu: Đang phát triển mạnh mẽ các chuyên môn và tiêu chuẩn riêng.

- ENISA (Cơ quan An ninh mạng Liên minh Châu Âu): Cơ quan an ninh mạng của EU thúc đẩy các thực tiễn và tiêu chuẩn tốt nhất.

- GDPR (Quy định chung về bảo vệ dữ liệu): Mặc dù không quy định trực tiếp cụ thể thuật toán nào, nhưng yêu cầu có các biện pháp kỹ thuật phù hợp để bảo vệ dữ liệu cá nhân, trong đó mã hóa đóng vai trò quan trọng.

Các trung tâm quốc gia: Các quốc gia như Đức, Pháp và Vương quốc Anh có các trung tâm an ninh mạng quốc gia mạnh mẽ và truyền thống mã hóa.

Trung Quốc: Nhắm đến sự độc lập công nghệ trong mã hóa.

Tiêu chuẩn độc quyền: Phát triển và thúc đẩy các thuật toán mã hóa quốc gia của mình (ví dụ, SM2, SM3, SM4).

Kiểm soát nhà nước: Quy định chặt chẽ việc sử dụng mã hóa trong nước.

Nghiên cứu tích cực: Đầu tư đáng kể vào nghiên cứu, bao gồm cả trong công nghệ lượng tử và mã hóa sau lượng tử.

Các tiêu chuẩn mã hóa quốc tế

Ngoài các tiêu chuẩn quốc gia (GOST, NIST, SM của Trung Quốc), cũng có các tiêu chuẩn quốc tế:

- ISO/IEC (Tổ chức tiêu chuẩn hóa quốc tế / Ủy ban điện kỹ thuật quốc tế): Phát triển các tiêu chuẩn trong lĩnh vực công nghệ thông tin và an ninh, bao gồm cả mã hóa (ví dụ, tiêu chuẩn ISO/IEC 18033 – mã hóa, ISO/IEC 9797 – mã MAC, ISO/IEC 11770 – quản lý khóa).

- IETF (Nhóm công tác kỹ thuật Internet): Phát triển các tiêu chuẩn cho internet, bao gồm cả các giao thức mã hóa (TLS, IPsec, PGP).

- IEEE (Viện Kỹ sư Điện và Điện tử): Tiêu chuẩn hóa các khía cạnh mã hóa trong công nghệ mạng (ví dụ, trong các tiêu chuẩn Wi-Fi).

Mặc dù các tiêu chuẩn quốc gia quan trọng, nhưng các tiêu chuẩn quốc tế đảm bảo tính tương thích và độ tin cậy trong hệ thống giao tiếp và thương mại toàn cầu.

Mã hóa như một nghề

Khi sự phụ thuộc của thế giới vào công nghệ số ngày càng gia tăng, nhu cầu về các chuyên gia trong lĩnh vực mã hóa và an ninh thông tin đang ngày càng tăng.

Các nghề và kỹ năng đang được yêu cầu

Các chuyên gia có công việc liên quan đến mã hóa có thể đảm nhận nhiều vị trí khác nhau:

Nhà mã hóa (nhà nghiên cứu): Tham gia vào việc phát triển các thuật toán và giao thức mã hóa mới, phân tích tính khả thi của chúng, nghiên cứu trong lĩnh vực mã hóa sau lượng tử. Cần có kiến thức sâu về toán học (số học, đại số, lý thuyết xác suất, lý thuyết độ phức tạp).

Nhà phân tích mã hóa: Chuyên phân tích và bẻ khóa các hệ thống mã hóa và mã hóa hiện có. Làm việc cả ở ‘bên phòng thủ’ (tìm kiếm điểm yếu để loại trừ) và trong các dịch vụ đặc biệt.

Kỹ sư an ninh thông tin / Chuyên gia an ninh thông tin: Áp dụng các công cụ mã hóa vào thực tế để bảo vệ các hệ thống và dữ liệu. Tham gia vào việc triển khai và cấu hình các hệ thống bảo vệ mã hóa, VPN, PKI (hạ tầng khóa công cộng), hệ thống mã hóa, quản lý khóa, và giám sát an ninh.

Lập trình viên phần mềm an toàn: Là một lập trình viên hiểu về mã hóa và biết cách sử dụng đúng các thư viện và API mã hóa để tạo ra các ứng dụng an toàn.

Nhà kiểm thử xâm nhập (Chuyên gia kiểm tra xâm nhập): Tìm kiếm các điểm yếu trong các hệ thống, bao gồm cả việc sử dụng sai mã hóa, để thực hiện việc khắc phục sau đó.

Các kỹ năng chính:

- Kiến thức cơ bản về toán học.

- Hiểu cách mà các thuật toán và giao thức mã hóa hoạt động.

- Kỹ năng lập trình (Python, C++, Java thường là những ngôn ngữ được yêu cầu).

- Kiến thức về công nghệ và giao thức mạng.

- Hiểu biết về hệ điều hành.

- Tư duy phân tích, khả năng giải quyết các vấn đề không chuẩn.

- Chú ý đến chi tiết.

- Tự học liên tục (lĩnh vực này đang phát triển nhanh chóng).

Nơi học về mã hóa

Bạn có thể theo học trong lĩnh vực mã hóa tại nhiều cơ sở giáo dục khác nhau:

Đại học: Nhiều trường đại học hàng đầu thế giới (MIT, Stanford, ETH Zurich, EPFL, Technion, v.v.) có các chương trình và nhóm nghiên cứu mạnh trong lĩnh vực mã hóa và an ninh mạng.

Nền tảng trực tuyến: Coursera, edX và Udacity cung cấp các khóa học từ các giáo sư và trường đại học hàng đầu trên toàn thế giới.

Làm việc và sự nghiệp trong lĩnh vực an ninh thông tin

Một sự nghiệp trong an ninh mạng và mã hóa mở ra nhiều con đường:

Các lĩnh vực: Các công ty CNTT, fintech (ngân hàng, hệ thống thanh toán, nền tảng tiền điện tử – sàn giao dịch), các công ty viễn thông, các cơ quan chính phủ (cơ quan tình báo, cơ quan quản lý), ngành công nghiệp quốc phòng, các công ty tư vấn (kiểm toán an ninh mạng, kiểm thử xâm nhập), các tập đoàn lớn trong bất kỳ lĩnh vực nào.

Tăng trưởng: Thường bắt đầu từ các vị trí chuyên viên/kỹ sư mới, với kinh nghiệm bạn có thể thăng tiến lên chuyên viên cao cấp, trưởng bộ phận an ninh mạng, kiến trúc sư an ninh, tư vấn, hoặc tham gia nghiên cứu.

Nhu cầu: Nhu cầu về các chuyên gia an ninh mạng đủ tiêu chuẩn vẫn luôn cao và tiếp tục tăng do các mối đe dọa mạng ngày càng gia tăng và quá trình số hóa.

Mức lương: Mức lương trong lĩnh vực an ninh mạng thường cao hơn mức trung bình của thị trường CNTT, đặc biệt là đối với các chuyên gia có kiến thức sâu về mã hóa.

Đây là một lĩnh vực năng động và kích thích trí tuệ yêu cầu sự phát triển liên tục, nhưng cũng đem lại những thách thức thú vị và triển vọng nghề nghiệp tốt.

Kết luận

Mã hóa không chỉ là một tập hợp các công thức phức tạp; nó là một công nghệ cơ bản đảm bảo niềm tin và an ninh trong thế giới ngày càng số hóa của chúng ta. Từ việc bảo vệ thư từ cá nhân và giao dịch tài chính đến việc thúc đẩy các hệ thống chính phủ và công nghệ tiên tiến như blockchain, tác động của nó là rất lớn. Chúng tôi đã theo dõi hành trình của nó từ những cuộc du lịch cổ xưa đến điện toán lượng tử, xem xét các phương pháp và thuật toán chính, và quan sát sự áp dụng của nó ở Nga và nước ngoài.

Hiểu biết về các nguyên tắc cơ bản của mã hóa đang trở thành một kỹ năng quan trọng không chỉ cho các chuyên gia an ninh mạng mà còn cho bất kỳ người dùng nào muốn tiếp cận bảo vệ dữ liệu của họ trực tuyến một cách có ý thức. Sự phát triển của mã hóa vẫn tiếp tục; những thách thức mới (máy tính lượng tử) và các giải pháp mới (thuật toán sau lượng tử, QKD) đang xuất hiện. Lĩnh vực khoa học và công nghệ năng động này sẽ tiếp tục hình thành một tương lai số an toàn. Chúng tôi hy vọng bài viết này đã giúp bạn hiểu rõ hơn về thế giới mã hóa và ý nghĩa của nó. Hãy quan tâm đến an ninh số của bạn và sử dụng các công cụ đáng tin cậy và các nền tảng crypto cho các hoạt động trực tuyến của bạn.

Câu trả lời cho các câu hỏi thường gặp (FAQ)

Phải làm gì khi gặp lỗi mã hóa?

Phải làm gì khi gặp phải lỗi mã hóa? “Lỗi mã hóa” là một thông điệp chung có thể xảy ra trong nhiều tình huống (khi làm việc với chữ ký điện tử, kết nối đến một trang web, sử dụng phần cứng mã hóa). Các nguyên nhân có thể rất đa dạng: ví dụ, vấn đề với chứng chỉ (nó đã hết hạn)

Phải làm gì: Khởi động lại chương trình hoặc máy tính.

Kiểm tra ngày hết hạn của chứng chỉ và trạng thái của nó.

Cập nhật phần cứng mã hóa, trình duyệt, hệ điều hành.

Kiểm tra cài đặt của phần cứng mã hóa theo hướng dẫn.

Thử sử dụng trình duyệt khác (nếu lỗi xảy ra trong đó).

Tham khảo tài liệu của phần mềm đang sử dụng hoặc liên hệ với bộ phận hỗ trợ kỹ thuật.

Nếu nó liên quan đến chữ ký điện tử, hãy liên hệ với cơ quan chứng nhận đã cấp chữ ký.

Mô-đun mã hóa là gì?

Mô-đun mã hóa là một thành phần phần cứng hoặc phần mềm được thiết kế đặc biệt để thực hiện các hoạt động mã hóa (mã hóa, giải mã, sinh khóa, tính toán băm, tạo và xác minh chữ ký điện tử).

Bài học về mã hóa cho học sinh và sinh viên. Tìm kiếm chúng ở đâu?

Nghiên cứu lịch sử: Các mã Caesar, mã Vigenère – một khởi đầu tuyệt vời để hiểu các nguyên tắc cơ bản.

Giải quyết các vấn đề và câu đố: Có những nền tảng trực tuyến với các nhiệm vụ mã hóa ở mức độ khó khác nhau (ví dụ, CryptoHack, các cuộc thi CTF).

Đọc các tài liệu phổ cập khoa học: Sách của Simon Singh (“The Code Book”) hoặc Bruce Schneier (“Applied Cryptography” – phức tạp hơn) có thể thú vị.

Thăm Bảo tàng Mã hóa (nếu có thể).

Học toán: Đại số, lý thuyết số, lý thuyết xác suất – nền tảng của mã hóa.

Chương trình đơn giản: Hãy thử thực hiện các mã đơn giản (Caesar, Vigenère) trong bất kỳ ngôn ngữ lập trình nào.

Khóa học trực tuyến cho người mới bắt đầu: Các khóa học giới thiệu có sẵn trên Coursera, Stepik và các nền tảng khác.

Trải nghiệm các token hot nhất, airdrop mỗi ngày, phí cực thấp và thanh khoản dồi dào

Giao dịch ngay