Чи замислювались ви колись, як ваші повідомлення в месенджері залишаються приватними? Або як інтернет-магазин дізнається, що це ви, хто здійснює оплату, а не шахрай? Усе це підтримується невидимою, але потужною силою – криптографією. У сучасному світі, пронизаному цифровими технологіями, від захищеного онлайн-банкінгу до конфіденційності в листуванні і навіть у функціонуванні криптовалют, криптографія відіграє ключову роль. Ця стаття є вашим детальним посібником у світі криптографії: ми розберемо її суть простими словами, зануримося в її історію, вивчимо методи та алгоритми, проаналізуємо сучасні застосування, дізнаємося про події в Росії та світі, і навіть обговоримо кар’єру у цій захоплюючій сфері.

Що таке криптографія простими словами

Криптографія – це не просто шифрування; це ціла наука про методи забезпечення конфіденційності, цілісності даних, аутентифікації та незаперечності. Розгляньмо це детальніше.

Суть та значення криптографії

Уявіть, що у вас є секретне повідомлення, яке потрібно передати другу так, щоб ніхто інший не міг його прочитати. Ви можете створити свій власний “шифр”, наприклад, замінивши кожну літеру на наступну в алфавіті. Це простий приклад криптографії.

Кажучи більш офіційно, криптографія (з давньогрецької κρυπτός — прихований і γράφω — писати) це наука методів забезпечення безпеки даних шляхом їх перетворення.

Основні цілі криптографії:

- Конфіденційність: Гарантія того, що інформація доступна лише для уповноважених осіб. Ніхто інший не повинен читати ваше зашифроване повідомлення.

- Цілісність даних: Гарантія, що інформація не була змінена (як випадково, так і навмисно) під час передачі або зберігання.

- Аутентифікація: Перевірка справжності джерела даних або користувача. Як дізнатися, що повідомлення надіслав ваш друг, а не зловмисник?

- Незаперечність авторства (Незаперечність): Гарантія того, що відправник не зможе потім заперечити, що надіслав повідомлення або транзакцію.

Важливість криптографії у сучасному світі величезна. Без неї не можуть відбуватися безпечні фінансові операції, захищені державні та корпоративні комунікації, конфіденційність особистого листування, а також функціонування таких інноваційних технологій, як блокчейн, смарт-контракти та криптовалюти (наприклад, біткоїн).

Де і чому це використовується

Криптографія оточує нас всюди, часто працюючи непомітно:

- Захищені веб-сайти (HTTPS): Значок замка в адресному рядку браузера означає, що ваше з’єднання з сайтом захищене за допомогою криптографічних протоколів (TLS/SSL), які шифрують дані між вами та сервером (логіни, паролі, дані картки).

- Месенджери: Додатки, такі як Signal, WhatsApp і Telegram, використовують шифрування від кінця до кінця, щоб тільки ви та ваш кореспондент могли читати бесіду.

- Електронна пошта: Протоколи PGP або S/MIME дозволяють вам шифрувати повідомлення і ставити цифрові підписи.

- Wi-Fi мережі: Протоколи WPA2/WPA3 використовують криптографію для захисту вашої домашньої або корпоративної бездротової мережі від несанкціонованого доступу.

- Банківські картки: Чіпи на картках (EMV) використовують криптографічні алгоритми для автентифікації картки та захисту транзакцій.

- Онлайн-банкінг і платежі: Усі операції захищені багаторівневими криптографічними системами.

- Цифровий підпис: Використовується для підтвердження справжності документів і авторства.

- Криптовалюти: Блокчейн, основа більшості криптовалют, активно використовує криптографічні хеш-функції та цифрові підписи для забезпечення безпеки, прозорості та незмінності транзакцій. Розуміння основ криптографії допомагає краще орієнтуватися у світі цифрових активів.

- Захист даних: Шифрування жорстких дисків, баз даних, архівів для запобігання витокам інформації.

- VPN (Віртуальна приватна мережа): Шифрування інтернет-трафіку для забезпечення анонімності та безпеки при підключенні через публічні мережі.

Криптографія та шифрування: в чому різниця

Хоча ці терміни часто використовуються як синоніми, це не зовсім точно.

- Шифрування: Це процес перетворення читабельної інформації (плоский текст) в непридатний формат (шифротекст) за допомогою специфічного алгоритму і ключа. Дешифрування – це зворотний процес.

- Криптографія: Це більш широке наукове поле, яке включає не тільки розробку та аналіз алгоритмів шифрування, але також:

- Криптоаналіз: Наука методів розшифровування шифрів.

- Протоколи: Розробка безпечних засобів взаємодії (наприклад, TLS/SSL, протоколи обміну ключами).

- Управління ключами: Безпечне створення, розподіл, зберігання та відкликання криптографічних ключів.

- Хеш-функції: Створення “цифрових відбитків” даних для перевірки цілісності.

- Цифрові підписи: Методи підтвердження авторства та цілісності.

Отже, шифрування є одним з найважливіших інструментів криптографії, але не всі аспекти криптографії обмежуються шифруванням.

Історія криптографії

Шлях криптографії налічує тисячоліття — від простих перестановок літер до найскладніших математичних алгоритмів, які забезпечують сучасну цифрову безпеку.

Короткий огляд від давнини до сьогодення

Стародавній світ: Найдавніші відомі приклади шифрування датуються Стародавнім Єгиптом (близько 1900 року до н.е.), де використовувалися нестандартні ієрогліфи. У Стародавній Спарті (5 століття до н.е.) вони застосовували скітале – паличка певного діаметра, навколо якої була обмотана смуга пергаменту; повідомлення писалося вздовж палички, а після розмотування смуги літери з’являлися як хаотичний набір. Його могли читати лише обмотуючи смугу навколо скітале такої ж діаметра.

Давнина та Середньовіччя: Відомий шифр Цезаря (1 століття до н.е.) – просте зміщення літер на фіксовану кількість позицій. Арабські вчені (наприклад, Аль-Кінді, 9 століття нашої ери) зробили значний внесок, розробивши аналіз частоти – метод для розшифрування простих шифрів заміни шляхом підрахунку частоти літер у шифротексті. У Європі популярність здобули поліалфавітні шифри, такі як шифр Віженера (16 століття), які тривалий час вважалися незламними (“le chiffre indéchiffrable”).

Сучасна ера та Перша світова війна: Розвиток телеграфу стимулював створення складніших шифрів. Під час Першої світової війни криптографія відіграла важливу роль; наприклад, зламу телеграми Циммермана більшою мірою сприяла участі США у війні.

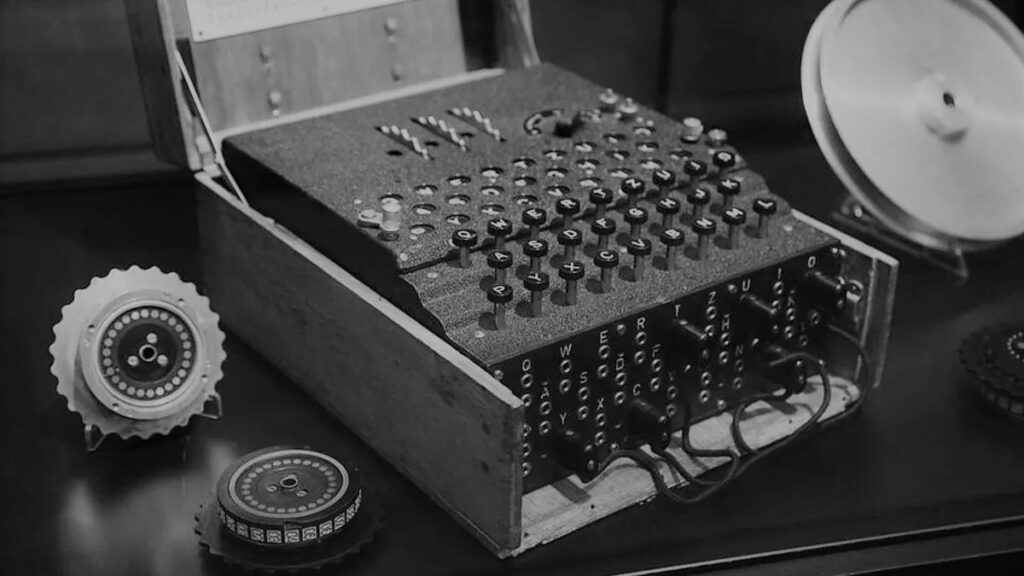

Друга світова війна: Ця епоха стала золотою епохою механічної криптографії. Німецька шифрувальна машина “Енігма” і її злам союзниками (перш за все польськими та британськими математиками, зокрема Аланом Тюрінгом у Блетчлі-Парк) значно вплинули на хід війни. Японці використовували машину “Фіолетова”, яку також зламали американці.

Комп’ютерна ера: Поява комп’ютерів революціонізувала цю галузь. У 1949 році Клод Шеннон опублікував статтю “Теорія зв’язку секретних систем”, заклавши теоретичні основи сучасної криптографії. У 1970-х роках був розроблений DES (Стандарт шифрування даних) – перший широко прийнятий стандарт симетричного шифрування. У 1976 році Уітфілд Діффі та Мартін Хеллман запропонували революційну концепцію публічної криптографії, а незабаром з’явився алгоритм RSA (Рівест, Шамір, Адлеман), який досі широко використовується.

Іконічні шифри минулого

Блукаючі: Приклад шифру перестановки. Секрет – це діаметр палички. Легко піддається розшифруванню методом спроб і помилок.

шифр Цезаря: Простий шифр заміни з зміщенням. Ключ – це кількість зміщення (всього 32 варіанти для російського алфавіту). Ламається шляхом брутфорсу або аналізу частот.

шифр Віженера: Поліалфавітний шифр, який використовує ключове слово, щоб визначити зміщення на кожному кроці. Значно більш стійкий до простого аналізу частот. Зламаний Чарльзом Беббіджем і Фрідріхом Касискі в 19 столітті.

Машина Енігма: Електромеханічний пристрій з роторами, панеллю управління та відбивачем. Створювало дуже складний поліалфавітний шифр, що змінювався з кожною літерою. Його зламання вимагало величезних обчислювальних (на той час) і інтелектуальних зусиль.

Перехід до цифрової криптографії

Головна різниця між цифровою криптографією та класичною криптографією полягає у використанні математики та обчислювальної потужності. Замість механічних засобів і ручних маніпуляцій з’явились складні алгоритми на основі теорії чисел, алгебри та теорії ймовірності. Основні моменти цього переходу:

Формалізація: Робота Шеннона надала криптографії сувору математичну основу.

Стандартизація: Поява стандартів (DES, згодом AES) дозволила забезпечити сумісність і широке впровадження шифрування.

Асиметрична криптографія: Концепція публічного ключа вирішила основну проблему безпечної передачі секретних ключів для симетричного шифрування через незахищені канали. Це проклало шлях для безпечної електронної комерції, цифрових підписів та безпечних протоколів, таких як SSL/TLS.

Зростання обчислювальних потужностей: Дозволило використовувати дедалі складніші та стійкіші алгоритми, але в той же час створило загрозу для старіших шифрів.

3. Методи та алгоритми криптографії

Сучасна криптографія базується на складних математичних алгоритмах. Їх можна поділити на кілька основних категорій.

Симетрична та асиметрична криптографія

Це два основні підходи до шифрування:

| Симетрична криптографія (Криптографія з таємним ключем): | Асиметрична криптографія (Криптографія з публічним ключем): | |

| Принцип | The same secret key is used for both encryption and decryption of data. | A pair of mathematically related keys is used: public and private. |

| Аналогія | An ordinary lock with a key. Whoever has a key can both lock and unlock. | A mailbox with a slot. Anyone can put down a letter (encrypted with a public key), but only the owner with the key to the box (private key) can get it out and read it. |

| Переваги | Высокая скорость работы. Идеально подходит для шифрования больших объемов данных (файлы, потоковое видео, базы данных). | Solves the problem of key transfer. Allows to implement digital signature. |

| Недоліки | The problem of securely transmitting the secret key. If the key is intercepted, the whole defence collapses. Each pair of communicating parties needs its own unique key. | Significantly slower than symmetric cryptography. Not suitable for encrypting large amounts of data directly. |

| Приклади алгоритмів | DES, 3DES, AES (Advanced Encryption Standard) – modern world standard, Blowfish, Twofish, GOST 28147-89 (old Russian standard), GOST R 34.12-2015 (“Grasshopper”, “Magma” – modern Russian standards). | RSA, ECC (Elliptic Curve Cryptography) – more efficient (requires a shorter key length for the same strength) and popular in modern systems, including cryptocurrencies, Diffie-Hellman (key exchange algorithm), ElGamal, GOST R 34.10-2012 (Russian digital signature standard). |

Як вони працюють разом? Часто використовується гібридний підхід: асиметрична криптографія застосовується для безпечного обміну секретним ключем, а потім цей ключ використовується для швидкого шифрування основного обсягу даних симетричним алгоритмом. Саме так працює HTTPS/TLS.

Основні алгоритми

Окрім згаданих, важливо знати про хеш-функції:

Криптографічні хеш-функції

Це математичні функції, які перетворюють вхідні дані довільної довжини у вихідний рядок фіксованої довжини (хеш, хеш-сума, “цифровий відбиток”). Властивості:

- Односпрямованість: Практично неможливо відновити оригінальні дані з хешу.

- Детермінованість: Одні й ті ж вхідні дані завжди дають один і той же хеш.

- Стійкість до колізій: Практично неможливо знайти два різних набори вхідних даних, які породжують один і той же хеш (перший тип – знаючи дані та хеш, неможливо знайти інші дані з таким самим хешем; другий тип – неможливо знайти два різних набори даних з таким самим хешем).

- Ефект лавини: Найменша зміна у вхідних даних призводить до радикальної зміни в хеші.

- Застосування: Перевірка цілісності даних (завантажили файл – порівняли його хеш із опублікованим), зберігання паролів (зберігаються не самі паролі, а їхні хеші), цифрові підписи (хеш документа підписується), технологія блокчейн (зв’язування блоків, адреси гаманців).

- Приклади алгоритмів: MD5 (застарілий, небезпечний), SHA-1 (застарілий, небезпечний), SHA-2 (SHA-256, SHA-512) – широко використовуються, SHA-3 – новий стандарт, GOST R 34.11-2012 (“Стрібо́г”) – російський стандарт.

Квантова криптографія та її перспективи

Поява потужних квантових комп’ютерів становить серйозну загрозу для більшості сучасних асиметричних алгоритмів (RSA, ECC), які базуються на складності факторизації великих чисел або обчисленні дискретних логарифмів. Алгоритм Шора, виконаний на квантовому комп’ютері, зможе зламати їх за розумний час.

У відповідь розвиваються два напрямки:

Постквантова криптографія (Постквантова криптографія, PQC): Розробка нових криптографічних алгоритмів (як симетричних, так і асиметричних), які будуть стійкими до атак як з класичних, так і з квантових комп’ютерів. Ці алгоритми засновані на інших складних математичних задачах (наприклад, на ґратках, кодах, хешах, багатовимірних рівняннях). Ведеться активний процес стандартизації (наприклад, конкурс NIST у США).

Квантова криптографія: Використовує принципи квантової механіки не для обчислень, а для захисту інформації.

Розподіл квантових ключів (QKD): Дозволяє двом сторонам створити спільний секретний ключ, при цьому будь-яка спроба перехоплення ключа неминуче змінюватиме квантовий стан переданих часток (фотонів) і буде виявлена. Це не є шифруванням, а методом безпечної доставки ключів для класичної симетричної криптографії. Технології QKD вже існують і реалізуються в пілотних проектах.

Перспективи квантової криптографії та PQC величезні, оскільки вони забезпечать безпеку даних в майбутню еру квантових обчислень.

Криптографія та стеганографія

Це дві різні техніки приховування інформації:

Криптографія: Приховує вміст повідомлення, роблячи його нечитаємим без ключа. Сам акт передачі зашифрованого повідомлення не прихований.

Стеганографія (з давньогрецької στεγανός — прихований + γράφω — я пишу): Приховує сама існування секретного повідомлення. Повідомлення приховується всередині іншого, невинного об’єкта (контейнера), наприклад, всередині зображення, аудіофайлу, відео або навіть тексту.

Криптографію та стеганографію можна використовувати разом: спочатку секретне повідомлення шифрується, а потім приховується у контейнері за допомогою стеганографії. Це забезпечує два рівні захисту.

Сучасні застосування криптографії

Криптографія стала невід’ємною частиною цифрової інфраструктури, забезпечуючи безпеку в різних сферах.

Криптографія в Інтернеті та в месенджерах

TLS/SSL (Транспортний рівень безпеки / Захищений рівень сокетів)

Основи безпечного інтернету (HTTPS). Коли ви бачите https:// та значок замка в браузері, це означає, що TLS/SSL працює:

- Аутентифікує сервер (перевіряє його сертифікат).

- Встановлює безпечний канал через обмін ключами (часто використовуючи асиметричну криптографію, таку як RSA або ECC).

- Шифрує весь трафік між вашим браузером і сервером (використовуючи швидкі симетричні алгоритми, такі як AES), захищаючи логіни, паролі, інформацію про кредитні картки та інші конфіденційні дані.

Шифрування від початку до кінця (E2EE)

Використовується у безпечних месенджерах (Signal, WhatsApp, Threema, частково Telegram). Повідомлення шифруються на пристрої відправника і можуть бути розшифровані лише на пристрої одержувача. Навіть сервер постачальника месенджера не може прочитати вміст повідомлень. Як правило, реалізується за допомогою комбінації асиметричних і симетричних алгоритмів.

DNS через HTTPS (DoH) / DNS через TLS (DoT)

Шифрування DNS-запитів, щоб приховати від постачальника чи зовнішніх спостерігачів, які сайти ви відвідуєте.

Безпечна електронна пошта (PGP, S/MIME)

Дозволяє шифрувати вміст електронної пошти та використовувати цифрові підписи для підтвердження авторства відправника та підтвердження цілісності.

Електронний підпис, банківська безпека

Електронний (цифровий) підпис (ES/DS)

Криптографічний механізм, який дозволяє підтверджувати авторство та цілісність електронного документа.

Як це працює: Створюється хеш документа, який потім шифрується приватним ключем відправника. Одержувач, використовуючи публічний ключ відправника, дешифрує хеш і порівнює його з хешем, розрахованим самостійно з отриманого документа. Якщо хеші збігаються, це підтверджує, що документ підписав власник приватного ключа та не було внесено змін після підписання.

Застосування: Юридично значуще документообіг, подання звітів до державних органів, участь в електронних торгах, підтвердження транзакцій.

Банківська безпека: Криптографія присутня скрізь тут:

Онлайн-банкінг: Захист сесії через TLS/SSL, шифрування бази даних клієнтів, використання багатофакторної аутентифікації з криптографічними елементами (наприклад, одноразові паролі).

Банківські картки (EMV): Чіп картки містить криптографічні ключі та виконує операції для автентифікації картки з терміналом та банком, запобігаючи клонуванню.

Платіжні системи (Visa, Mastercard, Mir): Використовують складні криптографічні протоколи для авторизації транзакцій та захисту даних.

Банкомати (ATM): Шифрування комунікації з центром обробки, захист PIN-кодів (блок PIN зашифрований).

Безпека транзакцій: Важливість криптографії особливо велика при роботі з цифровими активами. Платформи торгівлі криптовалютами повинні забезпечувати найвищий рівень захисту для коштів та даних користувачів, використовуючи передові криптографічні методи для захисту гаманців, транзакцій та облікових записів користувачів. Переконайтеся, що платформа, яку ви обираєте, відповідає сучасним стандартам безпеки.

Криптографія в бізнесі та державних структурах

Захист корпоративних даних: Шифрування конфіденційних баз даних, документів, архівів як у спокої, так і в русі. Це допомагає запобігти шкоді від витоків даних та відповідати законодавчим вимогам (наприклад, GDPR, Федеральний закон-152 “Про особисті дані”).

Захищена комунікація: Використання VPN для безпечного віддаленого доступу співробітників до корпоративної мережі, шифрування корпоративної електронної пошти та миттєвих повідомлень.

Захищене управління документами: Впровадження систем електронного документообігу (ЕДО) за допомогою цифрових підписів для надання документам юридичної сили та забезпечення їх цілісності та авторства.

Державні таємниці та безпечна комунікація: Державні структури використовують сертифіковані криптографічні засоби для захисту конфіденційної інформації та забезпечення безпечної комунікації між установами.

Системи управління доступом: Криптографічні методи (наприклад, токени, смарт-картки) використовуються для аутентифікації користувачів та управління їх правами доступу до інформаційних систем і фізичних об’єктів.

Криптографія в російських корпоративних системах (1С)

В Росії популярна платформа “1С:Підприємство” та інші корпоративні системи часто інтегруються з засобами захисту криптографічної інформації (ЗЗКІ), такими як CryptoPro CSP or VipNet CSP. Це необхідно для:

Подання електронних звітів: Формування та подача податкових, бухгалтерських та інших звітів до регуляторних органів (ФНС, ПФР, ФСС) вимагає використання кваліфікованого електронного підпису.

Електронний документообіг (ЕДО): Обмін юридично значущими документами (рахунки, акти, контракти) з контрагентами через операторів ЕДО.

Участь у державних закупівлях: Працювати на електронних торгових платформах (ЕТП) вимагає наявності електронного підпису.

Захист даних: Деякі конфігурації 1С та інших систем можуть використовувати криптографічні засоби захисту інформації (КЗІ) для шифрування бази даних або окремих записів.

Інтеграція з КЗІ дозволяє дотримуватися російського законодавства та забезпечує безпеку бізнес-процесів безпосередньо з знайомого інтерфейсу корпоративної системи.

Криптографія у світі

Розвиток та регулювання криптографії має свої особливості в різних країнах, але загальні тренди та міжнародна співпраця також відіграють важливу роль.

Російські досягнення та криптографічні послуги (ФСБ, ГОСТ)

Росія має давню та потужну історію в галузі криптографії, що зародилася в радянській математичній школі.

Історичний контекст: Радянські математики зробили значний внесок у теорію кодування та криптографію, хоча багато розробок залишалися засекреченими протягом тривалого часу:

Державні стандарти (ГОСТ): Росія має свої власні криптографічні стандарти, розроблені та затверджені державою. Основні активні стандарти:

- ГОСТ Р 34.12-2015: Стандарт для симетричного блочного шифрування, включаючи два алгоритми – ‘Кузнечик’ (128 біт) та ‘Магма’ (64 біти, розробка старого ГОСТ 28147-89).

- ГОСТ Р 34.10-2012: Стандарт для алгоритмів формування та перевірки електронних цифрових підписів на основі еліптичних кривих.

- ГОСТ Р 34.11-2012: Стандарт криптографічного хеш-алгоритму “Стрібог” (з довжиною хешу 256 або 512 біт). Використання ГОСТів є обов’язковим для захисту інформації в державних інформаційних системах, при роботі з державними таємницями та часто є вимогою для взаємодії з державними органами (наприклад, під час використання кваліфікованих електронних підписів).

Регуляторні органи. Ключову роль в регулюванні криптографії в Росії відіграють:

- ФСБ Росії (Федеральна служба безпеки): Вона ліцензує діяльність у сфері розробки, виробництва, розподілу та обслуговування засобів шифрування (криптографічних) інструментів, а також сертифікує ці інструменти на відповідність вимогам безпеки. ФСБ також затверджує криптографічні стандарти.

- ФСТЕК Росії (Федеральна служба з технічного та експортного контролю): Регулює питання захисту технічної інформації, включаючи некриптографічні методи, але її діяльність тісно пов’язана з криптографією в рамках комплексного захисту.

Російські розробники: В країні є ряд компаній, що спеціалізуються на розробці засобів та рішень захисту криптографічної інформації в галузі інформаційної безпеки (наприклад, CryptoPro, InfoTeKS, Код Безпеки)

США: Історично одна з провідних країн у криптографії.

- NIST (Національний інститут стандартів і технологій): Виконує ключову роль у стандартизації криптографічних алгоритмів, що використовуються у всьому світі (DES, AES, серія SHA). В даний час проводиться конкурс на вибір стандартів пост-квантової криптографії.

- NSA (Національна служба безпеки): Історично брала участь в розробці та аналізі криптографії, інколи викликаючи суперечки щодо можливого впливу на стандарти.

Сильна академічна школа та приватний сектор: Багато університетів і технологічних компаній проводять передові дослідження.

Європа: Активно розвиває свою власну експертизу та стандарти.

- ENISA (Європейське агентство з кібербезпеки): Агенція безпеки ЄС, що пропагує найкращі практики та стандарти.

- GDPR (Загальний регламент захисту даних): Хоча він безпосередньо не прописує конкретні алгоритми, він вимагає прийняття адекватних технічних заходів для захисту персональних даних, де шифрування відіграє важливу роль.

Національні центри: Такі країни, як Німеччина, Франція та Сполучене Королівство мають потужні національні центри кібербезпеки та криптографічні традиції.

Китай: Спрямована на технологічний суверенітет у криптографії.

Власні стандарти: Розробляє та просуває свої національні криптографічні алгоритми (наприклад, SM2, SM3, SM4).

Державний контроль: Суворе регулювання використання криптографії в країні.

Активні дослідження: Значні інвестиції в дослідження, включаючи квантові технології та пост-квантову криптографію.

Міжнародні криптографічні стандарти

Окрім національних стандартів (ГОСТ, NIST, китайський SM), існують також міжнародні:

- ISO/IEC (Міжнародна організація по стандартизації / Міжнародна електротехнічна комісія): Розробляє стандарти в галузі інформаційних технологій та безпеки, в тому числі криптографії (наприклад, стандарт ISO/IEC 18033 – шифрування, ISO/IEC 9797 – MAC-коди, ISO/IEC 11770 – управління ключами).

- IETF (Інтернет Інженерний Трудовий Колектив): Розробляє стандарти для Інтернету, включаючи криптографічні протоколи (TLS, IPsec, PGP).

- IEEE (Інститут електричних та електронних інженерів): Стандартизує криптографічні аспекти в мережевих технологіях (наприклад, у стандартах Wi-Fi).

Хоча національні стандарти є важливими, міжнародні стандарти забезпечують сумісність і довіру в глобальних комунікаційних та торгових системах.

Криптографія як професія

Залежно від зростання залежності світу від цифрових технологій, попит на фахівців у галузі криптографії та інформаційної безпеки постійно зростає.

Затребувані професії та навички

Фахівці, чия робота пов’язана з криптографією, можуть займати різні посади:

Криптограф (дослідник): Займається розробкою нових криптографічних алгоритмів та протоколів, аналізом їхньої надійності, проведенням досліджень у галузі пост-квантової криптографії. Вимагає глибоких знань математики (теорія чисел, алгебра, теорія ймовірностей, теорія складності).

Криптоаналітик: Спеціалізується на аналізі та злому існуючих шифрувань і криптосистем. Працює як на ‘стороні захисту’ (шукає вразливості для їх усунення), так і в спеціальних службах.

Інженер інформаційної безпеки / Спеціаліст з інформаційної безпеки: Застосовує криптографічні інструменти на практиці для захисту систем та даних. Займається впровадженням та налаштуванням систем криптографічного захисту, VPN, PKI (інфраструктура відкритих ключів), систем шифрування, управлінням ключами та моніторингом безпеки.

Розробник безпечного програмного забезпечення: Програміст, який розуміє криптографію та знає, як правильно використовувати криптографічні бібліотеки та API для створення безпечних додатків.

Пентестер (Спеціаліст з тестування на проникнення): Шукає вразливості в системах, включаючи неналежне використання криптографії, для подальшого виправлення.

Ключові навички:

- Основні знання математики.

- Розуміння принципів роботи криптографічних алгоритмів та протоколів.

- Навички програмування (Python, C++, Java часто запитуються).

- Знання мережевих технологій та протоколів.

- Розуміння операційних систем.

- Аналітичне мислення, здатність розв’язувати нестандартні завдання.

- Увага до деталей.

- Безперервне самоосвіта (сфера швидко розвивається).

Де вивчати криптографію

Ви можете отримати освіту в галузі криптографії в різних навчальних закладах:

Університети: Багато провідних світових університетів (MIT, Стенфорд, ETH Цюріх, EPFL, Техніон тощо) мають сильні програми та дослідницькі групи в галузі криптографії та кібербезпеки.

Онлайн-платформи: Coursera, edX та Udacity пропонують курси від провідних професорів і університетів з усього світу.

Робота та кар’єра в галузі інформаційної безпеки

Кар’єра в кібербезпеці та криптографії відкриває безліч шляхів:

Сектори: IT-компанії, фінансові компанії (банки, платіжні системи, криптовалютні платформи – біржі), телекомунікаційні компанії, державні органи (розвідувальні агенції, регулятори), оборонна промисловість, консалтингові компанії (аудит кібербезпеки, пенетестинг), великі корпорації в будь-якій галузі.

Зростання: Як правило, з посад молодшого спеціаліста/інженера, з досвідом ви можете отримати посаду старшого спеціаліста, керівника відділу кібербезпеки, архітектора безпеки, консультанта або перейти в дослідження.

Попит: Попит на кваліфікованих спеціалістів з кібербезпеки залишається стабільно високим і продовжує зростати через зростаючі кіберзагрози та цифровізацію.

Зарплати: Рівні зарплат у галузі кібербезпеки в цілому вищі за середні по ринку IT, особливо для досвідчених спеціалістів з глибокими знаннями криптографії.

Це динамічна та інтелектуально стимулююча сфера, що вимагає постійного розвитку, але пропонує цікаві виклики та хороші кар’єрні перспективи.

Висновок

Криптографія – це не просто набір складних формул; це фундаментальна технологія, що забезпечує довіру та безпеку в нашому дедалі більшому цифровому світі. Від захисту особистої кореспонденції та фінансових транзакцій до підтримки державних систем і передових технологій, таких як блокчейн, її вплив величезний. Ми простежили її подорож від давніх часів до квантових обчислень, розглянули основні методи й алгоритми та спостерігали за її застосуванням у Росії та за кордоном.

Розуміння основ криптографії стає важливою навичкою не лише для фахівців з кібербезпеки, а й для будь-якого користувача, який хоче підходити до захисту своїх даних онлайн з усвідомленням. Розвиток криптографії продовжується; з’являються нові виклики (квантові комп’ютери) та нові рішення (пост-квантові алгоритми, QKD). Ця динамічна сфера науки та технологій продовжить формувати безпечне цифрове майбутнє. Сподіваємось, ця стаття допомогла вам краще зрозуміти світ криптографії та її значення. Дбайте про свою цифрову безпеку та використовуйте надійні інструменти та крипто платформи для ваших онлайн-діяльностей.

Відповіді на часті запитання (FAQ)

Що робити у випадку помилки криптографії?

Що робити, коли виникає помилка криптографії? “Помилка криптографії” – це загальне повідомлення, яке може виникнути в різних ситуаціях (при роботі з електронними підписами, підключенні до сайту, використанні криптографічного обладнання). Причини можуть бути різні: наприклад, проблеми з сертифікатом (він прострочений)

Що робити: Перезапустіть програму або комп’ютер.

Перевірте термін дії сертифіката та його статус.

Оновіть криптографічне обладнання, браузер, операційну систему.

Перевірте налаштування криптографічного обладнання відповідно до інструкцій.

Спробуйте використовувати інший браузер (якщо помилка виникає в ньому).

Зверніться до документації використовуваного програмного забезпечення або зв’яжіться з технічною підтримкою.

Якщо це стосується електронного підпису, зверніться до органу сертифікації, який видав підпис.

Що таке криптографічний модуль?

Криптографічний модуль – це апаратний або програмний компонент, спеціально призначений для виконання криптографічних операцій (шифрування, дешифрування, генерація ключів, обчислення хешу, створення та перевірка електронних підписів).

Уроки з криптографії для школярів та студентів. Де їх знайти?

Вивчайте історію: Шифри Цезаря, шифри Віженера – чудовий початок для розуміння основних принципів.

Розв’язуйте задачі та головоломки: Існують онлайн-платформи з криптографічними задачами різного рівня складності (наприклад, CryptoHack, змагання CTF).

Читайте наукову літературу: Книги Саймона Сінга (“Код книги”) або Бруса Шнайера (“Прикладна криптографія” – більш складно) можуть бути цікавими.

Відвідайте Музей криптографії (якщо можливо).

Вивчайте математику: Алгебра, теорія чисел, теорія ймовірностей – основа криптографії.

Прості програми: Спробуйте реалізувати прості шифри (Цезаря, Віженера) на будь-якій мові програмування.

Онлайн-курси для початківців: Вводні курси доступні на Coursera, Stepik та інших платформах.

Насолоджуйтесь найпопулярнішими токенами, щоденними аірдропами, наднизькими комісіями та глибокою ліквідністю

Зареєструватись