क्या आपने कभी सोचा है कि आपके मैसेंजर में भेजे गए संदेश कैसे निजी रहते हैं? या एक ऑनलाइन स्टोर कैसे जानता है कि भुगतान आप कर रहे हैं और कोई धोखेबाज़ नहीं? इसके पीछे एक अदृश्य लेकिन शक्तिशाली बल है – क्रिप्टोग्राफी। आज की दुनिया, जो डिजिटल तकनीकों से permeated है, सुरक्षित ऑनलाइन बैंकिंग से लेकर संवाद में गोपनीयता और यहां तक कि कार्यशीलता तक, क्रिप्टोग्राफी एक महत्वपूर्ण भूमिका निभाती है। यह लेख क्रिप्टोग्राफी की दुनिया के बारे में आपका विस्तृत मार्गदर्शक है: हम इसके सार को सरल शब्दों में समझेंगे, इसके इतिहास में डूबेंगे, विधियों और एल्गोरिदम का पता लगाएंगे, आधुनिक अनुप्रयोगों की जांच करेंगे, रूस और दुनिया में विकास के बारे में जानेंगे, और यहां तक कि इस आकर्षक क्षेत्र में एक करियर पर चर्चा करेंगे। क्रिप्टोक्यूरेंसी, क्रिप्टोग्राफी महत्वपूर्ण भूमिका निभाती है। यह लेख क्रिप्टोग्राफी की दुनिया का आपका विस्तृत मार्गदर्शक है: हम इसके सार को सरल शब्दों में समझेंगे, इसके इतिहास में गहराई से जाएंगे, विधियों और एल्गोरिदम की खोज करेंगे, आधुनिक अनुप्रयोगों का अध्ययन करेंगे, रूस और दुनिया में विकासों के बारे में जानेंगे, और यहां तक कि इस दिलचस्प क्षेत्र में करियर पर चर्चा करेंगे।

क्रिप्टोग्राफी क्या है सरल शब्दों में?

क्रिप्टोग्राफी केवल एन्क्रिप्शन नहीं है; यह गोपनीयता, डेटा की अखंडता, प्रमाणीकरण और अस्वीकरण से बचाव के तरीकों के बारे में एक संपूर्ण विज्ञान है। चलिए हम इसे करीब से देखते हैं।

क्रिप्टोग्राफी का सार और महत्व

कल्पना कीजिए कि आपके पास एक गुप्त संदेश है जिसे एक मित्र को इस तरह से भेजना है कि कोई और इसे न पढ़ सके। आप अपना स्वयं का “साइफर” बना सकते हैं, उदाहरण के लिए, प्रत्येक पत्र को अंग्रेजी वर्णमाला में अगले पत्र से बदलकर। यह क्रिप्टोग्राफी का एक साधारण उदाहरण है।

औपचारिक रूप से बोलने के लिए, क्रिप्टोग्राफी (प्राचीन ग्रीक κρυπτός – छिपा हुआ और γράφω – लिखना) डेटा की सुरक्षा सुनिश्चित करने के लिए विधियों का विज्ञान है।

क्रिप्टोग्राफी के मुख्य उद्देश्य:

- गोपनीयता: यह सुनिश्चित करना कि जानकारी केवल अधिकृत व्यक्तियों के लिए ही उपलब्ध हो। कोई और आपके एन्क्रिप्टेड संदेश को नहीं पढ़ना चाहिए।

- डेटा की अखंडता: यह सुनिश्चित करना कि जानकारी को प्रसारण या भंडारण के दौरान (या तो आकस्मिक रूप से या जानबूझकर) नहीं बदला गया है।

- प्रमाणीकरण: डेटा स्रोत या उपयोगकर्ता की प्रामाणिकता की पुष्टि करना। कैसे सुनिश्चित करें कि संदेश आपके मित्र से आया है, न कि एक हमलावर से?

- लेखक का अस्वीकरण (अस्वीकरण): एक गारंटी जो यह सुनिश्चित करती है कि प्रेषक बाद में संदेश या लेनदेन भेजने से इंकार नहीं कर सकेगा।

आधुनिक दुनिया में क्रिप्टोग्राफी का महत्व विशाल है। इसके बिना, सुरक्षित वित्तीय संचालन, संरक्षित राज्य और कॉर्पोरेट संचार, व्यक्तिगत संवाद की गोपनीयता, और यहां तक कि जैसे नवीन तकनीकों का कार्यशीलता भी संभव नहीं होगा। ब्लॉकचेन, स्मार्ट कॉन्ट्रैक्ट और क्रिप्टोक्यूरेंसी (उदाहरण के लिए बिटकॉइन).

कहाँ और क्यों इसका उपयोग किया जाता है

क्रिप्टोग्राफी हमें हर जगह घेर लेती है, अक्सर अनदेखा काम करते हुए:

- सुरक्षित वेबसाइटें (HTTPS): ब्राउज़र के पते की पट्टी में यह ताला दर्शाता है कि आपकी साइट से संपर्क क्रिप्टोग्राफिक प्रोटोकॉल (TLS/SSL) का उपयोग करके सुरक्षित है, आपके और सर्वर (लॉगिन, पासवर्ड, कार्ड विवरण) के बीच डेटा को एन्क्रिप्ट करता है।

- मैसेंजर: सिग्नल, व्हाट्सएप और टेलीग्राम जैसी ऐप्स एंड-टू-एंड एन्क्रिप्शन का उपयोग करती हैं ताकि केवल आप और आपका संवाददाता बातचीत पढ़ सकें।

- ईमेल: पीजीपी या एस/एमआईएमई प्रोटोकॉल आपको संदेशों को एन्क्रिप्ट करने और डिजिटल हस्ताक्षर लगाने की अनुमति देते हैं।

- वाई-फाई नेटवर्क: डब्ल्यूपीए2/डब्ल्यूपीए3 प्रोटोकॉल क्रिप्टोग्राफी का उपयोग करके आपके घर या कॉर्पोरेट वायरलेस नेटवर्क कोUnauthorized पहुंच से बचाते हैं।

- बैंक कार्ड: कार्ड पर चिप्स (ईएमवी) कार्ड प्रमाणीकरण और लेनदेन की सुरक्षा के लिए क्रिप्टोग्राफिक एल्गोरिदम का उपयोग करते हैं।

- ऑनलाइन बैंकिंग और भुगतान: सभी संचालन बहुपरकारी क्रिप्टोग्राफिक प्रणालियों द्वारा सुरक्षित होते हैं।

- डिजिटल हस्ताक्षर: दस्तावेजों की प्रामाणिकता और लेखकीयता की पुष्टि करने के लिए उपयोग किया जाता है।

- क्रिप्टोक्यूरेंसी: ब्लॉकचेन, जो अधिकांश का आधार है, सक्रिय रूप से क्रिप्टोग्राफिक हैश फ़ंक्शन और डिजिटल हस्ताक्षरों का उपयोग करता है ताकि लेनदेन की सुरक्षा, पारदर्शिता और अपरिवर्तनीयता सुनिश्चित हो सके। क्रिप्टोग्राफी के मूल सिद्धांतों को समझना डिजिटल संपत्तियों की दुनिया में बेहतर मार्गदर्शन में मदद करता है। क्रिप्टोक्यूरेंसी, actively uses cryptographic hash functions and digital signatures to ensure the security, transparency, and immutability of transactions. Understanding the basics of cryptography helps to better navigate the world of digital assets.

- डेटा संरक्षण: जानकारी के रिसाव को रोकने के लिए हार्ड ड्राइव, डेटाबेस, संग्रह की एन्क्रिप्शन।

- वीपीएन (वर्चुअल प्राइवेट नेटवर्क): सार्वजनिक नेटवर्क के माध्यम से कनेक्ट करते समय गोपनीयता और सुरक्षा सुनिश्चित करने के लिए इंटरनेट ट्रैफ़िक की एन्क्रिप्शन।

क्रिप्टोग्राफी और एन्क्रिप्शन: क्या अंतर है

हालांकि ये शब्द अक्सर पर्यायवाची के रूप में उपयोग होते हैं, यह पूरी तरह से सही नहीं है।

- एन्क्रिप्शन: यह एक प्रक्रिया है जो पठनीय जानकारी (प्लेनटेक्स्ट) को एक अदृश्य प्रारूप (साइफरटेक्स्ट) में परिवर्तित करती है एक विशिष्ट एल्गोरिदम और कुंजी का उपयोग करके। डिक्रिप्शन उल्टी प्रक्रिया है।

- क्रिप्टोग्राफी: यह एक व्यापक वैज्ञानिक क्षेत्र है, जो केवल एन्क्रिप्शन एल्गोरिदम के विकास और विश्लेषण को शामिल नहीं करता, बल्कि:

- क्रिप्टैनालिसिस: साइफर को तोड़ने के तरीकों का विज्ञान।

- प्रोटोकॉल: सुरक्षित इंटरएक्शन के साधनों का विकास (जैसे, टीएलएस/एसएसएल, कुंजी विनिमय प्रोटोकॉल)।

- की प्रबंधन: क्रिप्टोग्राफिक कुंजियों का सुरक्षित निर्माण, वितरण, भंडारण और रद्दीकरण।

- हैश फ़ंक्शन: डेटा के “डिजिटल फिंगरप्रिंट” बनाने के लिए अखंडता की पुष्टि करने के लिए।

- डिजिटल हस्ताक्षर: लेखकीयता और अखंडता की पुष्टि करने के तरीके।

इस प्रकार, एन्क्रिप्शन क्रिप्टोग्राफी के सबसे महत्वपूर्ण उपकरणों में से एक है, लेकिन सभी क्रिप्टोग्राफी के क्षेत्र में एन्क्रिप्शन तक सीमित नहीं है।

क्रिप्टोग्राफी का इतिहास

क्रिप्टोग्राफी का रास्ता हजारों सालों तक फैला है – सरल पत्र परिवर्तनों से लेकर सबसे जटिल गणितीय एल्गोरिदमों तक जो आधुनिक डिजिटल सुरक्षा को समर्थन देते हैं।

प्राचीन काल से वर्तमान तक एक संक्षिप्त अवलोकन

प्राचीन विश्व: एन्क्रिप्शन के ज्ञात पहले उदाहरण प्राचीन मिस्र में (लगभग 1900 ईसा पूर्व) के हैं, जहां गैर-मानक हायरोग्लिफ़ का उपयोग किया गया था। प्राचीन स्पार्टा (5वीं शताब्दी ईसा पूर्व) में उन्होंने लागू किया स्काउटेल – एक निश्चित व्यास की छड़ी जिसके चारों ओर एक पैर्चमेंट की पट्टी लिपटी थी; संदेश छड़ी के साथ लिखा गया था, और स्ट्रिप को अनरोल करने के बाद, अक्षर एक अराजक सेट के रूप में निकले। इसे केवल वही पढ़ सकता था जो उसी व्यास की स्काउटेल के चारों ओर पट्टी लपेटते।

प्राचीनता और मध्य युग: प्रसिद्ध जूलियस सीज़र साइफर (1वीं शताब्दी ईसा पूर्व) – अक्षरों को निश्चित संख्या में पदों के द्वारा एक सरल बदलाव। अरबी विद्वानों (उदाहरण के लिए, अल-किन्दी, 9वीं शताब्दी ईस्वी) ने आवृत्ति विश्लेषण का विकास कर महत्वपूर्ण योगदान दिया – एक विधि सरल प्रतिस्थापन साइफर्स को तोड़ने के लिए जो ciphertext में अक्षरों की आवृत्ति का आंकलन करता है। यूरोप में, बहु-आधारभूत साइफर्स जैसे विजेनर साइफर (16वीं शताब्दी) लोकप्रियता प्राप्त कर रहे थे और लंबे समय तक अति सुरक्षित माने जाते थे (“le chiffre indéchiffrable”).

आधुनिक युग और विश्व युद्ध I: टेलीग्राफ के विकास ने अधिक जटिल साइफर्स के निर्माण को उत्तेजित किया। विश्व युद्ध I के दौरान, क्रिप्टोग्राफी ने महत्वपूर्ण भूमिका निभायी; उदाहरण के लिए, Zimmermann टेलीग्राम को ब्रिटिश क्रिप्टानालिस्टों द्वारा तोड़ना अमेरिका को युद्ध में प्रवेश करने के कारकों में से एक था। ज़िमरमैन टेलीग्राम ब्रिटिश क्रिप्टानालिस्टों द्वारा तोड़े जाने वाले जो युद्ध में प्रवेश करने का एक कारण था।

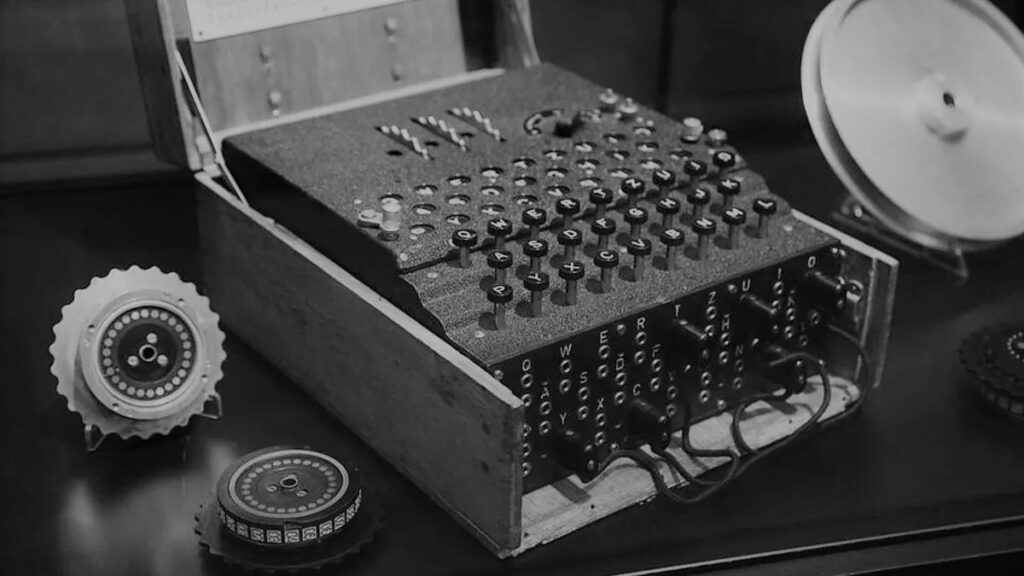

विश्व युद्ध II: यह युग मैकेनिकल क्रिप्टोग्राफी का स्वर्ण युग बन गया। जर्मन साइफर मशीन “एनिग्मा” और उसके द्वारा तोड़ी गई सहयोगियों (मुख्य रूप से पोलिश और ब्रिटिश गणितज्ञ, जिनमें एलेन ट्यूरिंग भी शामिल हैं) ने युद्ध की दिशा पर महत्वपूर्ण प्रभाव डाला। जापानियों ने “पुरुष” मशीन का उपयोग किया, जिसे अमेरिकियों द्वारा भी तोड़ा गया।

कंप्यूटर युग: कंप्यूटरों के आगमन ने इस क्षेत्र में एक क्रांति ला दी। 1949 में, क्लॉड शैनन ने “गोपनीयता प्रणाली का संचार सिद्धांत” नामक पेपर प्रकाशित किया, जिसने आधुनिक क्रिप्टोग्राफी का सैद्धांतिक आधार रखा। 1970 के दशक में, डेस (डेटा एन्क्रिप्शन मानक) विकसित हुआ। – पहला व्यापक रूप से स्वीकार किया गया मानक है। 1976 में, व्हिटफ़ील्ड डिफ़ी और मार्टिन हेल्मन ने एक क्रांतिकारी अवधारणा प्रस्तावित की – the first widely accepted standard of symmetric encryption. In 1976, Whitfield Diffie and Martin Hellman proposed a revolutionary concept सार्वजनिक कुंजी क्रिप्टोग्राफी, और जल्द ही एल्गोरिदम प्रकट हुआ RSA (रिवेस्ट, शमीर, एडेलमैन), जिसे अभी भी व्यापक रूप से उपयोग किया जाता है।

अतीत के आइकॉनिक साइफर्स

घुमते रहें: एक स्थानांतरण साइफर का उदाहरण। रहस्य छड़ी का व्यास है। इसे परीक्षण और त्रुटियों द्वारा आसानी से तोड़ा जा सकता है।

जूलियस सीज़र साइफर: एक सरल प्रतिस्थापन साइफर जिसमें एक बदलाव होता है। कुंजी बदलाव की मात्रा है (रूसी वर्णमाला के लिए कुल 32 प्रकार)। इसे बल प्रयोग या आवृत्ति विश्लेषण के माध्यम से किसी ने तोड़ा।

विजेनर साइफर: एक बहु-आधारभूत साइफर जो एक कीवर्ड का उपयोग करता है ताकि प्रत्येक चरण पर बदलाव निर्धारित किया जा सके। सरल आवृत्ति विश्लेषण के लिए महत्वपूर्ण रूप से अधिक प्रतिरोधी। इसे 19वीं शताब्दी में चार्ल्स बैबेज़ और फ्रेडरिक कासीस्की द्वारा तोड़ा गया था।

एनिग्मा मशीन: एक विद्युत-यांत्रिक डिवाइस जो रोटर, स्विचबोर्ड, और एक परावर्तक के साथ आती है। इसने एक बहुत जटिल बहु-आधारभूत साइफर बनाया जो हर अक्षर के साथ बदल जाता है। इसे तोड़ने के लिए उस समय के लिए विशाल कंप्यूटेशनल और बुद्धिमत्ता प्रयासों की आवश्यकता होती थी।

डिजिटल क्रिप्टोग्राफी में संक्रमण

डिजिटल क्रिप्टोग्राफी और क्लासिकल क्रिप्टोग्राफी के बीच मुख्य अंतर गणित और कंप्यूटेशनल शक्ति का उपयोग है। मैकेनिकल उपकरणों और मैनुअल हेरफेर के बजाय, संख्यात्मक सिद्धांत, बीजगणित, और संभावना सिद्धांत पर आधारित जटिल एल्गोरिदम आए। इस संक्रमण के मुख्य बिंदु:

औपचारिकीकरण: शैनन के काम ने क्रिप्टोग्राफी को एक सख्त गणितीय आधार दिया।

मानकीकरण: मानकों के उदय (डेएस, बाद में एईएस) ने एन्क्रिप्शन के संगतता और व्यापक कार्यान्वयन की अनुमति दी।

असामान्य क्रिप्टोग्राफी: सार्वजनिक कुंजी अवधारणा ने असमान्य चैनलों पर गुप्त कुंजियों को सुरक्षित रूप से प्रसारित करने की मौलिक समस्या को हल किया। इसने सुरक्षित इलेक्ट्रॉनिक वाणिज्य, डिजिटल हस्ताक्षर और सुरक्षित प्रोटोकॉल जैसे एसएसएल/टीएलएस के मार्ग प्रशस्त किया।

संगणना शक्ति में वृद्धि: बढ़ती जटिल और मजबूत एल्गोरिदम का उपयोग करने की अनुमति दी, लेकिन इसी समय पुराने साइफर्स को खतरे में डाल दिया।

3. क्रिप्टोग्राफी के तरीके और एल्गोरिदम

आधुनिक क्रिप्टोग्राफी जटिल गणितीय एल्गोरिदम पर निर्भर करती है। इन्हें कई मुख्य श्रेणियों में विभाजित किया जा सकता है।

सममित और असममित क्रिप्टोग्राफी

ये एन्क्रिप्शन के लिए दो मौलिक दृष्टिकोण हैं:

| सममित क्रिप्टोग्राफी (गुप्त कुंजी क्रिप्टोग्राफी): | असंरक्षित क्रिप्टोग्राफी (सार्वजनिक कुंजी क्रिप्टोग्राफी): | |

| सिद्धांत | The same secret key is used for both encryption and decryption of data. | A pair of mathematically related keys is used: public and private. |

| अनालोगी | An ordinary lock with a key. Whoever has a key can both lock and unlock. | A mailbox with a slot. Anyone can put down a letter (encrypted with a public key), but only the owner with the key to the box (private key) can get it out and read it. |

| लाभ | Высокая скорость работы. Идеально подходит для шифрования больших объемов данных (файлы, потоковое видео, базы данных). | Solves the problem of key transfer. Allows to implement digital signature. |

| हानियाँ | The problem of securely transmitting the secret key. If the key is intercepted, the whole defence collapses. Each pair of communicating parties needs its own unique key. | Significantly slower than symmetric cryptography. Not suitable for encrypting large amounts of data directly. |

| एल्गोरिदम के उदाहरण | DES, 3DES, AES (Advanced Encryption Standard) – modern world standard, Blowfish, Twofish, GOST 28147-89 (old Russian standard), GOST R 34.12-2015 (“Grasshopper”, “Magma” – modern Russian standards). | RSA, ECC (Elliptic Curve Cryptography) – more efficient (requires a shorter key length for the same strength) and popular in modern systems, including cryptocurrencies, Diffie-Hellman (key exchange algorithm), ElGamal, GOST R 34.10-2012 (Russian digital signature standard). |

वे एक साथ कैसे काम करते हैं? एक हाइब्रिड दृष्टिकोण अक्सर उपयोग किया जाता है: प्रमुख डेटा की मुख्य मात्रा को सममित एल्गोरिदम के साथ जल्दी से एन्क्रिप्ट करने के लिए असममित क्रिप्टोग्राफी का उपयोग किया जाता है, और फिर यह कुंजी सुरक्षित करने के लिए उपयोग की जाती है। यह एचटीटीपीएस/टीएलएस द्वारा कार्यान्वित होता है।

मुख्य एल्गोरिदम

उपरोक्त के अलावा, हैश फ़ंक्शन के बारे में महत्वपूर्ण जानकारी रखी जानी चाहिए:

क्रिप्टोग्राफिक हैश फ़ंक्शन

ये गणितीय फ़ंक्शन हैं जो किसी भी लंबाई के इनपुट डेटा को एक निश्चित लंबाई के आउटपुट स्ट्रिंग (हैश, हैश योग, “डिजिटल फिंगरप्रिंट”) में परिवर्तित करते हैं। विशिष्टताएँ:

- एकतरफापना: हैश से मूल डेटा को पुनः प्राप्त करना व्यावहारिक रूप से असंभव है।

- निर्धारण: एक ही इनपुट हमेशा एक समान हैश देता है।

- संघर्ष के प्रतिरोध: यह व्यावहारिक रूप से असंभव है कि दो भिन्न इनपुट डेटा सेट खोजें जो समान हैश उत्पन्न करते हैं (पहला प्रकार – डेटा और हैश को जानने पर, कोई और डेटा नहीं खोज सकता; दूसरा प्रकार – कोई दो अलग सेट नहीं खोज सकता)।

- ब्लैकहोल प्रभाव: इनपुट डेटा में सबसे मामूली बदलाव हैश में एक नाटकीय बदलाव लाता है।

- अनुप्रयोग: डेटा अखंडता की पुष्टि (एक फ़ाइल डाउनलोड की गई – इसके हैश की तुलना प्रकाशित हैश से की गई), पासवर्ड भंडारण (पासवर्ड स्वयं नहीं होते हैं, बल्कि उनके हैश होते हैं), डिजिटल हस्ताक्षर (दस्तावेज का हैश हस्ताक्षर किया जाता है), ब्लॉकचेन तकनीक (ब्लॉक को जोड़ना, वॉलेट के पते)।

- एल्गोरिदम के उदाहरण: MD5 (पुराना, असुरक्षित), SHA-1 (पुराना, असुरक्षित), SHA-2 (SHA-256, SHA-512) – व्यापक रूप से उपयोग किया जाता है, SHA-3 – नया मानक, GOST R 34.11-2012 (“स्ट्रीबोग”) – रूसी मानक।

क्वांटम क्रिप्टोग्राफी और इसके संभावनाएँ

शक्तिशाली क्वांटम कंप्यूटरों का आगमन अधिकतर आधुनिक असममित एल्गोरिदम (RSA, ECC) के लिए एक गंभीर खतरा पेश करता है, जो बड़े संख्याओं का कारक बनाने की कठिनाई या विभिन्न लॉगरिदमों को हल करने पर आधारित होते हैं। एक क्वांटम कंप्यूटर पर कार्यान्वित शोर का एल्गोरिदम उन्हें उचित समय में तोड़ने में सक्षम होगा।

इसके जवाब में, दो दिशाएँ विकसित हो रही हैं:

पोस्ट-क्वांटम क्रिप्टोग्राफी (पोस्ट-क्वांटम क्रिप्टोग्राफी, PQC): नई क्रिप्टोग्राफिक एल्गोरिदम (सममित और असममित दोनों) का विकास जो दोनों प्रकार के कंप्यूटरों (क्लासिकल और क्वांटम) से हमलों से प्रतिरोधी होंगे। ये एल्गोरिदम अन्य जटिल गणितीय समस्याओं (उदाहरण के लिए, ग्रिड्स, कोड, हैश, बहुपरिमाणीय समीकरणों) पर आधारित हैं। एक सक्रिय मानकीकरण प्रक्रिया चल रही है (जिसमें, उदाहरण के लिए, अमेरिका में NIST प्रतियोगिता शामिल है)।

क्वांटम क्रिप्टोग्राफी: सूचना की सुरक्षा के लिए गणनाओं के लिए नहीं बल्कि क्वांटम यांत्रिकी के सिद्धांतों का उपयोग करती है।

क्वांटम कुंजी वितरण (QKD): दो पक्षों को एक साझा गुप्त कुंजी बनाने की अनुमति देती है, जबकि कुंजी को इंटरसेप्ट करने के किसी भी प्रयास से उत्पन्न कणों (फोटोन) की क्वांटम स्थिति को अनिवार्य रूप से बदलता है और इसका पता लगाया जाएगा। यह स्वयं एन्क्रिप्शन नहीं है लेकिन क्लासिकल सममित क्रिप्टोग्राफी के लिए कुंजी को सुरक्षित रूप से वितरित करने का एक तरीका है। QKD प्रौद्योगिकियाँ पहले से मौजूद हैं और पायलट परियोजनाओं में लागू की जा रही हैं।

क्वांटम क्रिप्टोग्राफी और PQC की संभावनाएँ विशाल हैं, क्योंकि यह भविष्य के क्वांटम कंप्यूटिंग के युग में डेटा की सुरक्षा सुनिश्चित करेगी।

क्रिप्टोग्राफी और स्टीग्नोग्राफी

ये जानकारी छिपाने के लिए दो भिन्न तकनीकें हैं:

क्रिप्टोग्राफी: संदेश के مواد को छिपाता है, जिससे इसे एक कुंजी के बिना पढ़ना संभव नहीं होता। एन्क्रिप्टेड संदेश का ट्रांसमिट करना स्वयं छिपा नहीं है। स्टीग्नोग्राफी (प्राचीन ग्रीक से στεγανός – छिपा हुआ + γράφω – मैं लिखता हूँ):

Steganography (from ancient Greek στεγανός — hidden + γράφω — I write): संदेश के एक गुप्त संदेश की अस्तित्व का प्रकट करती है। संदेश को एक अन्य, निरापद रूप से दिखाई देने वाली वस्तु (कंटेनर) के भीतर छिपाया जाता है, जैसे कि एक छवि, ऑडियो फ़ाइल, वीडियो, या यहां तक कि पाठ। of a secret message. The message is hidden within another, innocuous-looking object (container), for example, inside an image, audio file, video, or even text.

क्रिप्टोग्राफी और स्टीग्नोग्राफी को एक साथ उपयोग किया जा सकता है: गुप्त संदेश को पहले एन्क्रिप्ट किया जाता है और फिर स्टेग्नोग्राफी का उपयोग करके कंटेनर में छिपाया जाता है। यह सुरक्षा की दो परतें प्रदान करता है।

क्रिप्टोग्राफी के आधुनिक अनुप्रयोग

क्रिप्टोग्राफी डिजिटल बुनियादी ढांचे का एक अनिवार्य हिस्सा बन गई है, विभिन्न क्षेत्रों में सुरक्षा सुनिश्चित करती है।

इंटरनेट और मैसेंजर में क्रिप्टोग्राफी

टीएलएस/एसएसएल (ट्रांसपोर्ट लेयर सुरक्षा / सुरक्षित सॉकेट्स परत)

सुरक्षित इंटरनेट का आधार (HTTPS)। जब आप https:// और ब्राउज़र में ताले का प्रतीक देखते हैं, तो इसका मतलब है कि टीएलएस/एसएसएल काम कर रहा है:

- सर्वर की पहचान करता है (इसके प्रमाणपत्र की जांच करता है)।

- कुंजी विनिमय के जरिए सुरक्षित चैनल स्थापित करता है (अक्सर RSA या ECC जैसी असममित क्रिप्टोग्राफी का उपयोग करते हुए)।

- आपके ब्राउज़र और सर्वर के बीच सभी ट्रैफ़िक को एन्क्रिप्ट करता है (तेज़ सममित एल्गोरिदम जैसे AES का उपयोग करते हुए), लॉगिन, पासवर्ड, क्रेडिट कार्ड की जानकारी, और अन्य गोपनीय जानकारी की सुरक्षा करता है।

एंड-टू-एंड एन्क्रिप्शन (E2EE)

सुरक्षित मैसेंजर में उपयोग किया जाता है (सिग्नल, व्हाट्सएप, थ्रीमा, आंशिक रूप से टेलीग्राम)। संदेश प्रेषक के डिवाइस पर एन्क्रिप्ट होते हैं और केवल प्राप्तकर्ता के डिवाइस पर डिक्रिप्ट किए जा सकते हैं। यहां तक कि मैसेंजर प्रदाता का सर्वर संदेशों की सामग्री नहीं पढ़ सकता। आम तौर पर असममित और सममित एल्गोरिदम के संयोजन का उपयोग करके कार्यान्वित किया जाता है।

HTTPS / DNS (DoH) / DNS over TLS (DoT)

DNS अनुरोधों को एन्क्रिप्ट करना ताकि प्रदाता या बाहरी पर्यवेक्षकों से छिपा रहे कि आप कौन सी वेबसाइटें विज़िट करते हैं।

सुरक्षित ईमेल (पीजीपी, एस/एमआईएमई)

ईमेल सामग्री को एन्क्रिप्ट करने और प्रेषक की पहचान और एकता की पुष्टि के लिए डिजिटल हस्ताक्षरों का उपयोग करने की अनुमति देता है।

इलेक्ट्रॉनिक हस्ताक्षर, बैंकिंग सुरक्षा

इलेक्ट्रॉनिक (डिजिटल) हस्ताक्षर (ईएस/डीएस)

एक क्रिप्टोग्राफिक तंत्र है जो आपको लेखकीयता और एक इलेक्ट्रॉनिक दस्तावेज की अखंडता की पुष्टि करने की अनुमति देता है।

कैसे कार्य करता है: दस्तावेज़ का एक हैश बनाया जाता है, जिसे फिर प्रेषक की निजी कुंजी के साथ एन्क्रिप्ट किया जाता है। प्राप्तकर्ता, प्रेषक की सार्वजनिक कुंजी का उपयोग करके, हैश को डिक्रिप्ट करता है और इसे प्राप्त दस्तावेज़ से खुद द्वारा की गई हैश से तुलना करता है। यदि हैश मेल खाते हैं, तो यह साबित होता है कि दस्तावेज़ को निजी कुंजी के मालिक द्वारा हस्ताक्षरित किया गया था और हस्ताक्षर के बाद में बदला नहीं गया।

अनुप्रयोग: कानूनी रूप से महत्वपूर्ण दस्तावेज़ फ्लो, सरकारी निकायों को रिपोर्ट जमा करना, इलेक्ट्रॉनिक बिडिंग में भाग लेना, लेनदेन को स्पष्ट करना।

बैंकिंग सुरक्षा: क्रिप्टोग्राफी यहाँ हर जगह है:

ऑनलाइन बैंकिंग: टीएलएस/एसएसएल के माध्यम से सत्र सुरक्षा, क्लाइंट डेटाबेस एन्क्रिप्शन, क्रिप्टोग्राफिक तत्वों के साथ बहुआयामी प्रमाणीकरण का उपयोग (उदाहरण के लिए, एक बार के पासवर्ड)।

बैंक कार्ड (ईएमवी): कार्ड चिप में क्रिप्टोग्राफिक कुंजियाँ होती हैं और टर्मिनल और बैंक के साथ कार्ड को प्रमाणित करने के लिए संचालन करती हैं, क्लोनिंग को रोकती हैं।

भुगतान प्रणाली (VISA, मास्टरकार्ड, मीर): लेनदेन के अधिकारों और डेटा सुरक्षा के लिए जटिल क्रिप्टोग्राफिक प्रोटोकॉल।

एटीएमएस (एटीएम): प्रोसेसिंग केंद्र के साथ संचार को एन्क्रिप्ट करना, पिन कोड की सुरक्षा (पिन ब्लॉक एन्क्रिप्ट किया जाता है)।

लेनदेन सुरक्षा: क्रिप्टोग्राफी का महत्व डिजिटल संपत्तियों के साथ निपटने के दौरान विशेष रूप से अधिक होता है। क्रिप्टोक्यूरेंसी ट्रेडिंग प्लेटफ़ॉर्म को फंड और उपयोगकर्ता डेटा के लिए उच्चतम सुरक्षा स्तर प्रदान करना चाहिए, जो वॉलेट, लेनदेन और उपयोगकर्ता खातों की सुरक्षा के लिए उन्नत क्रिप्टोग्राफिक तरीकों का उपयोग करें। सुनिश्चित करें कि आप जिस प्लेटफ़ॉर्म का चयन करते हैं, वह आधुनिक सुरक्षा मानकों को पूरा करता है।

बिज़नेस और सरकारी संरचनाओं में क्रिप्टोग्राफी

कॉर्पोरेट डेटा का संरक्षण: गोपनीय डेटाबेस, दस्तावेज़, संग्रह की एन्क्रिप्शन दोनों आराम और स्थानांतरण में। यह डेटा उल्लंघनों से नुकसान को रोकने और कानूनी आवश्यकताओं (जैसे GDPR, संघीय कानून-152 “व्यक्तिगत डेटा पर”) का पालन करने में मदद करता है।

सुरक्षित संचार: कर्मचारियों के लिए कॉर्पोरेट नेटवर्क तक सुरक्षित रिमोट एक्सेस के लिए वीपीएन का उपयोग करना, कॉर्पोरेट ईमेल और तात्कालिक संदेशों की एन्क्रिप्शन।

सुरक्षित दस्तावेज़ प्रबंधन: इलेक्ट्रॉनिक दस्तावेज़ प्रबंधन प्रणाली (ईडीएमएस) को लागू करना, जो दस्तावेज़ों को कानूनी ताकत और उनकी अखंडता और लेखकीयता सुनिश्चित करने के लिए इलेक्ट्रॉनिक हस्ताक्षरों का उपयोग करता है।

राज्य रहस्य और सुरक्षित संचार: सरकारी संरचनाएं गुप्त जानकारी की सुरक्षा और एजेंसियों के बीच सुरक्षित संचार सुनिश्चित करने के लिए प्रमाणित क्रिप्टोग्राफिक साधनों का उपयोग करती हैं।

अक्सेस प्रबंधन प्रणालियाँ: उपयोगकर्ता प्रमाणीकरण और सूचना प्रणालियों और भौतिक वस्तुओं तक पहुंच अधिकारों का प्रबंधन करने के लिए क्रिप्टोग्राफिक तरीके (जैसे, टोकन, स्मार्ट कार्ड) का उपयोग किया जाता है।

रूसी कॉर्पोरेट सिस्टम में क्रिप्टोग्राफी (1C)

रूस में, लोकप्रिय प्लेटफार्म “1C:Enterprise” और अन्य कॉर्पोरेट सिस्टम अक्सर एकीकृत होते हैं क्रिप्टोग्राफिक सूचना संरक्षण साधनों (CIPM) के साथ, जैसे CryptoPro CSP or VipNet CSP. यह आवश्यक है:

इलेक्ट्रॉनिक रिपोर्ट जमा करने के लिए: करों, लेखा-जोखा और अन्य रिपोर्टों का गठन और नियामक अधिकारियों (FNS, PFR, FSS) को प्रस्तुत करना एक योग्य इलेक्ट्रॉनिक हस्ताक्षर के उपयोग की आवश्यकता है।

इलेक्ट्रॉनिक दस्तावेज़ प्रवाह (EDF): EDF ऑपरेटरों के माध्यम से काउंटरपार्टियों के साथ कानूनी रूप से महत्वपूर्ण दस्तावेज़ों (इनवॉयस, अधिनियम, अनुबंध) का आदान-प्रदान।

सरकारी खरीद में भागीदारी: इलेक्ट्रॉनिक व्यापार प्लेटफार्मों (ETP) पर काम करने के लिए एक इलेक्ट्रॉनिक हस्ताक्षर की आवश्यकता होती है।

डेटा संरक्षण: 1C और अन्य सिस्टम का कुछ कॉन्फ़िगरेशन डेटा को एन्क्रिप्ट करने के लिए सूचना की सुरक्षा के लिए क्रिप्टोग्राफ़िक साधनों (CMI) का उपयोग कर सकता है।

CMI के साथ एकीकरण रूसी कानूनों के अनुपालन की अनुमति देता है और कॉर्पोरेट सिस्टम के परिचित इंटरफेस से सीधे व्यवसाय प्रक्रियाओं की सुरक्षा सुनिश्चित करता है।

दुनिया में क्रिप्टोग्राफी

क्रिप्टोग्राफी का विकास और विनियमन विभिन्न देशों में अपनी विशेषताएँ हैं, लेकिन सामान्य प्रवृत्तियाँ और अंतरराष्ट्रीय सहयोग भी महत्वपूर्ण भूमिका निभाते हैं।

रूसी उपलब्धियों और क्रिप्टोग्राफी सेवाएँ (FSB, GOST)

रूस के पास क्रिप्टोग्राफी के क्षेत्र में एक लंबा और मजबूत इतिहास है, जो सोवियत गणितीय स्कूल में निहित है।

ऐतिहासिक संदर्भ: सोवियत गणितज्ञों ने कोडिंग सिद्धांत और क्रिप्टोग्राफी में महत्वपूर्ण योगदान दिया, हालांकि कई विकास लंबे समय तक वर्गीकृत रहे:

राज्य मानक (GOST): रूस के पास राज्य द्वारा विकसित और स्वीकृत अपने स्वयं के क्रिप्टोग्राफिक मानक हैं। प्रमुख सक्रिय मानक:

- GOST R 34.12-2015: सकारात्मक ब्लॉक एन्क्रिप्शन के लिए मानक, जिसमें दो एल्गोरिदम शामिल हैं – ‘कुज़नेत्सचिक’ (128 बिट) और ‘मैग्मा’ (64 बिट, पुराने GOST 28147-89 का विकास)।

- GOST R 34.10-2012: संख्यात्मक वक्रों के आधार पर इलेक्ट्रॉनिक डिजिटल हस्ताक्षरों के गठन और सत्यापन के लिए एल्गोरिदम के लिए मानक।

- GOST R 34.11-2012: क्रिप्टोग्राफिक हैश एल्गोरिदम “स्ट्रीबोग” का मानक (हैश की लंबाई 256 या 512 बिट)। राज्य सूचना प्रणालियों में जानकारी की सुरक्षा के लिए GOST का उपयोग अनिवार्य है, जब राज्य रहस्यों के साथ काम करते समय, और अक्सर सरकारी निकायों (उदाहरण के लिए, योग्य इलेक्ट्रॉनिक हस्ताक्षरों का उपयोग करते समय) के साथ बातचीत के लिए आवश्यक है।

नियामक अधिकारी. रूस में क्रिप्टोग्राफी को विनियमित करने में एक कुंजी भूमिका निभाई जाती है:

- रूस का FSB (Federal Security Service): यह एन्क्रिप्शन (क्रिप्टोग्राफिक) उपकरणों के विकास, उत्पादन, वितरण, और रखरखाव के क्षेत्र में गतिविधियों को लाइसेंस करता है, साथ ही इन उपकरणों को सुरक्षा आवश्यकताओं के अनुपालन के लिए प्रमाणित करता है। FSB क्रिप्टोग्राफिक मानकों को भी मंजूरी देता है।

- रूस का FSTEC (Federal Service for Technical and Export Control): तकनीकी सूचना सुरक्षा के मुद्दों को विनियमित करता है, जिसमें गैर-क्रिप्टोग्राफिक तरीकों की सुरक्षा भी शामिल है, लेकिन इसकी गतिविधियाँ व्यापक सुरक्षा के ढाँचे के भीतर क्रिप्टोग्राफी से निकटता से संबंधित हैं।

रूसी डेवलपर्स: देश में क्रिप्टोग्राफिक सूचना सुरक्षा उपकरणों और समाधान के विकास में विशेषज्ञता रखने वाली कंपनियों की एक संख्या है (उदाहरण के लिए, CryptoPro, InfoTeKS, सुरक्षा का कोड)

अमेरिका: ऐतिहासिक रूप से क्रिप्टोग्राफी के नेताओं में से एक।

- NIST (National Institute of Standards and Technology): विश्व स्तर पर उपयोग किए जाने वाले क्रिप्टोग्राफिक एल्गोरिदम के मानकीकरण में एक कुंजी भूमिका निभाता है (DES, AES, SHA श्रृंखला)। वर्तमान में क्वांटम-निम्न क्रिप्टोग्राफी मानकों के चयन के लिए एक प्रतियोगिता आयोजित कर रहा है।

- NSA (National Security Agency): ऐतिहासिक रूप से क्रिप्टोग्राफी के विकास और विश्लेषण में शामिल, कभी-कभी मानकों पर संभावित प्रभाव के कारण विवाद पैदा करते हैं।

मजबूत अकादमिक स्कूल और निजी क्षेत्र: कई विश्वविद्यालय और तकनीकी कंपनियाँ उन्नत शोध कर रही हैं।

यूरोप: अपनी विशेषज्ञता और मानकों को सक्रिय रूप से विकसित कर रहा है।

- ENISA (European Union Agency for Cybersecurity): EU साइबर सुरक्षा एजेंसी जो सर्वोत्तम प्रथाओं और मानकों को बढ़ावा देती है।

- GDPR (General Data Protection Regulation): हालाँकि यह सीधे विशिष्ट एल्गोरिदम का निर्धारण नहीं करती है, यह व्यक्तिगत डेटा की सुरक्षा के लिए उचित तकनीकी उपायों को अपनाने की आवश्यकता होती है, जिसमें एन्क्रिप्शन महत्वपूर्ण भूमिका निभाता है।

राष्ट्रीय केंद्र: जर्मनी, फ्रांस, और यूनाइटेड किंगडम जैसे देशों में मजबूत राष्ट्रीय साइबर सुरक्षा केंद्र और क्रिप्टोग्राफिक परंपराएँ हैं।

चीन: क्रिप्टोग्राफी में तकनीकी स्वायत्तता के लिए प्रयासरत।

मालिकाना मानक: अपने राष्ट्रीय क्रिप्टोग्राफिक एल्गोरिदम (उदाहरण के लिए, SM2, SM3, SM4) का विकास और प्रचार करता है।

राज्य नियंत्रण: देश के भीतर क्रिप्टोग्राफी के उपयोग के लिए कड़ा विनियमन।

सक्रिय शोध: शोध में महत्वपूर्ण निवेश, जिसमें क्वांटम प्रौद्योगिकियों और पोस्ट-क्वांटम क्रिप्टोग्राफी शामिल हैं।

अंतरराष्ट्रीय क्रिप्टोग्राफी मानक

राष्ट्रीय मानकों (GOST, NIST, चीनी SM) के अलावा, अंतरराष्ट्रीय भी हैं:

- ISO/IEC (अंतरराष्ट्रीय मानकीकरण संगठन / अंतर्राष्ट्रीय इलेक्ट्रोटेक्निकल आयोग): सूचना प्रौद्योगिकी और सुरक्षा के क्षेत्र में मानक विकसित करता है, जिसमें क्रिप्टोग्राफी (उदाहरण के लिए, ISO/IEC 18033 मानक – एन्क्रिप्शन, ISO/IEC 9797 – MAC कोड, ISO/IEC 11770 – कुंजी प्रबंधन) शामिल हैं।

- IETF (इंटरनेट इंजीनियरिंग कार्य बल): इंटरनेट के लिए मानक विकसित करता है, जिसमें क्रिप्टोग्राफिक प्रोटोकॉल (TLS, IPsec, PGP) शामिल हैं।

- IEEE (इंस्टीट्यूट ऑफ इलेक्ट्रिकल एंड इलेक्ट्रॉनिक्स इंजीनियर्स): नेटवर्क तकनीकों में क्रिप्टोग्राफिक पहलुओं को मानकीकृत करता है (उदाहरण के लिए, Wi-Fi मानकों में)।

हालाँकि राष्ट्रीय मानक महत्वपूर्ण हैं, अंतरराष्ट्रीय मानक वैश्विक संचार और व्यापार प्रणालियों में संगतता और विश्वास सुनिश्चित करते हैं।

क्रिप्टोग्राफी एक पेशा

जैसे-जैसे दुनिया की निर्भरता डिजिटल प्रौद्योगिकियों पर बढ़ती है, क्रिप्टोग्राफी और सूचना सुरक्षा में विशेषज्ञों की आवश्यकता लगातार बढ़ रही है।

मनोकामना पेशे और कौशल

क्रिप्टोग्राफी से संबंधित कार्य करने वाले विशेषज्ञ विभिन्न पद धारण कर सकते हैं:

क्रिप्टोग्राफर (अनुसंधानकर्ता): नए क्रिप्टोग्राफिक एल्गोरिदम और प्रोटोकॉल के विकास में, उनकी मजबूती का विश्लेषण करना, पोस्ट-क्वांटम क्रिप्टोग्राफी के क्षेत्र में अनुसंधान करना। गणित (संख्यात्मक सिद्धांत, बीजगणित, संभावना का सिद्धांत, जटिलता के सिद्धांत) का गहरा ज्ञान आवश्यक है।

क्रिप्टोनालिस्ट: अस्तित्व में एन्क्रिप्शन और क्रिप्टोसिस्टम्स का विश्लेषण और हैकिंग में विशेषज्ञता। ‘रक्षा पक्ष’ पर काम करता है (कमज़ोरी खोजने के लिए उन्हें समाप्त करने के लिए) और विशेष सेवाओं में।

सूचना सुरक्षा इंजीनियर / सूचना सुरक्षा विशेषज्ञ: प्रणालियों और डेटा की सुरक्षा के लिए प्रायोगिक रूप से क्रिप्टोग्राफिक उपकरणों को लागू करता है। क्रिप्टोग्राफिक सुरक्षा प्रणालियों, VPN, PKI (जनता कुंजी अवसंरचना), एन्क्रिप्शन सिस्टम, कुंजी प्रबंधन और सुरक्षा निगरानी के कार्यान्वयन और कॉन्फ़िगरेशन में शामिल होता है।

सुरक्षित सॉफ़्टवेयर डेवलपर: एक प्रोग्रामर जो क्रिप्टोग्राफी को समझता है और सुरक्षित अनुप्रयोग बनाने के लिए क्रिप्टोग्राफिक पुस्तकालयों और एपीआई का सही उपयोग करना जानता है।

पेंटेस्टर (पेनिट्रेशन परीक्षण विशेषज्ञ): प्रणालियों में कमजोरियों की खोज करता है, जिसमें क्रिप्टोग्राफी का दुरुपयोग शामिल है, उसके बाद सुधार के लिए।

मुख्य कौशल:

- गणित का मौलिक ज्ञान।

- क्रिप्टोग्राफिक एल्गोरिदम और प्रोटोकॉल कैसे काम करते हैं, इसकी समझ।

- प्रोग्रामिंग कौशल (Python, C++, Java अक्सर मांग में होते हैं)।

- नेटवर्किंग प्रौद्योगिकियों और प्रोटोकॉल का ज्ञान।

- ऑपरेटिंग सिस्टम की समझ।

- विश्लेषणात्मक सोच, असामान्य कार्यों को हल करने की क्षमता।

- विवरण पर ध्यान।

- निरंतर आत्म-शिक्षा (यह क्षेत्र तेजी से विकसित हो रहा है)।

क्रिप्टोग्राफी पढ़ने का स्थान

आप विभिन्न शैक्षिक संस्थानों में क्रिप्टोग्राफी के क्षेत्र में शिक्षा प्राप्त कर सकते हैं:

विश्वविद्यालय: कई प्रमुख वैश्विक विश्वविद्यालय (MIT, Stanford, ETH Zurich, EPFL, Technion, आदि) क्रिप्टोग्राफी और साइबर सुरक्षा के क्षेत्र में मजबूत कार्यक्रम और शोध समूह हैं।

ऑनलाइन प्लेटफ़ॉर्म: Coursera, edX, और Udacity दुनिया भर के प्रमुख प्रोफेसरों और विश्वविद्यालयों से पाठ्यक्रम प्रदान करते हैं।

सूचना सुरक्षा के क्षेत्र में कार्य और करियर

साइबर सुरक्षा और क्रिप्टोग्राफी में करियर कई रास्ते प्रदान करता है:

क्षेत्र: IT कंपनियाँ, फिनटेक (बैंक, भुगतान प्रणालियाँ, क्रिप्टोक्यूरेंसी प्लेटफ़ॉर्म – एक्सचेंजों), दूरसंचार कंपनियाँ, सरकारी निकाय (गुप्तचर एजेंसियाँ, नियामक), रक्षा उद्योग, परामर्श कंपनियाँ (साइबर सुरक्षा ऑडिट, पेंटेसिंग), किसी भी उद्योग में बड़ी कंपनियाँ।

विकास: आम तौर पर जूनियर विशेषज्ञ/इंजीनियर पदों से शुरू होता है, अनुभव के साथ आप सीनियर विशेषज्ञ, साइबर सुरक्षा विभाग के प्रमुख, सुरक्षा आर्किटेक्ट, सलाहकार या शोध में चला जा सकते हैं।

मांग: योग्य साइबर सुरक्षा विशेषज्ञों की मांग लगातार उच्च बनी हुई है और साइबर खतरों और डिजिटलकरण के बढ़ने के कारण विकसित हो रही है।

वेतन: साइबर सुरक्षा के क्षेत्र में वेतन स्तर सामान्यतः IT बाजार के औसत से ऊपर होते हैं, विशेष रूप से उन विशेषज्ञों के लिए जिनके पास क्रिप्टोग्राफी का गहरा ज्ञान है।

यह एक गतिशील और बौद्धिक रूप से उत्तेजक क्षेत्र है जो निरंतर विकास की आवश्यकता होती है, लेकिन यह दिलचस्प चुनौतियाँ और अच्छे करियर संभावनाएँ प्रदान करता है।

निष्कर्ष

क्रिप्टोग्राफी केवल जटिल सूत्रों का एक सेट नहीं है; यह एक मौलिक तकनीक है जो हमारे तेजी से डिजिटल दुनिया में विश्वास और सुरक्षा सुनिश्चित करती है। व्यक्तिगत संवाद और वित्तीय लेनदेन की सुरक्षा से लेकर सरकारी प्रणालियों और अत्याधुनिक प्रौद्योगिकियों जैसे ब्लॉकचेन तक, इसका प्रभाव विशाल है। हमने इसकी यात्रा प्राचीन घुमावों से क्वांटम कंप्यूटिंग तक की, मुख्य विधियों और एल्गोरिदम की परीक्षा की, और इसे रूस और विदेशों में लागू करने का अवलोकन किया।

क्रिप्टोग्राफी की मूल बातें समझना केवल साइबर सुरक्षा विशेषज्ञों के लिए नहीं बल्कि किसी भी उपयोगकर्ता के लिए एक महत्वपूर्ण कौशल बनता जा रहा है जो ऑनलाइन अपने डेटा की सुरक्षा के लिए जागरूकता के साथ संपर्क करना चाहता है। क्रिप्टोग्राफी का विकास जारी है; नए चुनौतियाँ (क्वांटम कंप्यूटर) और नए समाधान (पोस्ट-क्वांटम एल्गोरिदम, QKD) उभर रहे हैं। यह विज्ञान और प्रौद्योगिकी का गतिशील क्षेत्र एक सुरक्षित डिजिटल भविष्य को आकार देना जारी रखेगा। हम आशा करते हैं कि यह लेख आपको क्रिप्टोग्राफी की दुनिया और इसके महत्व को बेहतर समझने में मदद करेगा। अपनी डिजिटल सुरक्षा का ध्यान रखें और भरोसेमंद उपकरणों का उपयोग करें और क्रिप्टो प्लेटफार्मों अपने ऑनलाइन गतिविधियों के लिए।

अक्सर पूछे जाने वाले सवालों के जवाब (FAQ)

क्रिप्टोग्राफी त्रुटि होने पर क्या करें?

क्रिप्टोग्राफी त्रुटि का सामना करने पर क्या करें? “क्रिप्टोग्राफी त्रुटि” एक सामान्य संदेश है जो विभिन्न परिस्थितियों में हो सकता है (इलेक्ट्रॉनिक हस्ताक्षरों के साथ काम करते समय, एक साइट से कनेक्ट करते समय, क्रिप्टोग्राफिक हार्डवेयर का उपयोग करते समय)। कारण विविध हो सकते हैं: उदाहरण के लिए, प्रमाणपत्र के साथ समस्याएँ (यह समाप्त हो गया है)

क्या करना है: पुनरारंभ करें प्रोग्राम या कंप्यूटर को।

प्रमाणपत्र की समाप्ति तिथि और इसकी स्थिति की जांच करें।

अपडेट करें क्रिप्टोग्राफिक हार्डवेयर, ब्राउज़र, ऑपरेटिंग सिस्टम।

क्रिप्टोग्राफिक हार्डवेयर की सेटिंग्स की जांच करें।

एक अन्य ब्राउज़र का उपयोग करने की कोशिश करें (यदि त्रुटि इसमें होती है)।

उपयोग किए जा रहे सॉफ़्टवेयर के दस्तावेज़ों का संदर्भ लें या तकनीकी सहायता से संपर्क करें।

यदि यह एक इलेक्ट्रॉनिक हस्ताक्षर से संबंधित है, तो उस प्रमाणन प्राधिकरण से संपर्क करें जिसने हस्ताक्षर जारी किया।

क्रिप्टोग्राफिक मód्यूल क्या है?

क्रिप्टोग्राफिक मód्यूल एक हार्डवेयर या सॉफ़्टवेयर घटक है जो विशेष रूप से क्रिप्टोग्राफिक कार्यों को करने के लिए डिज़ाइन किया गया है (एन्क्रिप्शन, डिक्रिप्शन, कुंजी उत्पादन, हैश गणना, इलेक्ट्रॉनिक हस्ताक्षरों का निर्माण और सत्यापन)।

परीक्षा पर स्कूली बच्चों और छात्रों के लिए क्रिप्टोग्राफी। उन्हें कहां पाया जाए?

इतिहास का अध्ययन करें: सीज़र कोड, विगिनेर कोड – मूल सिद्धांतों को समझने की एक शानदार शुरुआत।

समस्याओं और पहेलियों को हल करें: विभिन्न कठिनाई के क्रिप्टोग्राफिक कार्यों के ऑनलाइन प्लेटफॉर्म हैं (उदाहरण के लिए, CryptoHack, CTF प्रतियोगिताएँ)।

लोकप्रिय विज्ञान साहित्य पढ़ें: साइमन सिंग द्वारा पुस्तकें (“द कोड बुक”) या ब्रूस श्नीर (“अप्लाइड क्रिप्टोग्राफी” – अधिक जटिल) दिलचस्प हो सकती हैं।

क्रिप्टोग्राफी संग्रहालय का दौरा करें (यदि संभव हो)।

गणित का अध्ययन करें: बीजगणित, संख्यात्मक सिद्धांत, संभावना का सिद्धांत – क्रिप्टोग्राफी की नींव।

सरल प्रोग्राम: किसी भी प्रोग्रामिंग भाषा में सरल सांकेतिक विधियों (सीज़र, विगिनेर) का कार्यान्वयन करने का प्रयास करें।

शुरुआत के लिए ऑनलाइन पाठ्यक्रम: Coursera, Stepik और अन्य प्लेटफार्मों पर परिचयात्मक पाठ्यक्रम उपलब्ध हैं।

सबसे अधिक ट्रेंडिंग टोकन, दैनिक एयरड्रॉप, बहुत कम शुल्क और व्यापक तरलता का आनंद लें

साइन अप करें