התשאלת עצמך פעם איך ההודעות שלך במסנג'ר נשארות פרטיות? או איך חנות מקוונת יודעת שזו אתה שמשלם ולא נוכל? כל זה נתמך על ידי כוח בלתי נראה אך חזק – קריפטוגרפיה. בעידן המודרני, שחדור בטכנולוגיות דיגיטליות, מהבנקים המקוונים המאובטחים ועד לפרטיות בהתכתבויות ואפילו בתפקוד מטבעות קריפטוגרפיים, הקריפטוגרפיה משחקת תפקיד מרכזי. המאמר הזה הוא המדריך המפורט שלך לעולם הקריפטוגרפיה: נפרק את מהות זה במונחים פשוטים, נדון בהיסטוריה שלה, נחקור שיטות ואלגוריתמים, נבחן יישומים מודרניים, נלמד על התפתחויות ברוסיה ובעולם, ואפילו נדון בקריירה בתחום המרתק הזה.

מהי קריפטוגרפיה במונחים פשוטים

קריפטוגרפיה היא לא רק הצפנה; זו מדע שלם על שיטות להבטחת סודיות, שלמות נתונים, אישור זהות, ואי-כחישה. בוא נסתכל על זה מקרוב.

המהות והחשיבות של קריפטוגרפיה

תאר לעצמך שיש לך הודעה סודית שצריכה להעביר לחבר כך שאף אחד אחר לא יוכל לקרוא אותה. אתה יכול ליצור את ה"צופן" שלך, למשל, על ידי החלפת כל אות באות הבאה באלפבית. זהו דוגמה פשוטה לקריפטוגרפיה.

לדבר בצורה פורמלית יותר, קריפטוגרפיה (מיוונית עתיקה κρυπτός — מוסתר וγράφω — לכתוב) היא מדע השיטות להבטחת אבטחת נתונים על ידי המרתם.

המטרות העיקריות של קריפטוגרפיה:

- סודיות: הערבות שהמידע נגיש רק לאנשים מורשים. אף אחד אחר לא אמור לקרוא את ההודעה המוצפנת שלך.

- שלמות נתונים: הערבה שהמידע לא שונה (לא במקרה ולא בכוונה) במהלך השידור או האחסון.

- אישור זהות: האם המידע הגיע ממקור הנתונים או מהמשתמש המקורי? איך לוודא שההודעה הגיעה מחבר שלך ולא מהתקפה?

- אי-כחישה של הזכות יוצרים (אי-כחישה): הערבות שהשולח לא יוכל להוכיח מאוחר יותר שהוא שלח את ההודעה או את העסקה.

חשיבות הקריפטוגרפיה בעולם המודרני היא עצומה. בלעדיה, פעולות פיננסיות מאובטחות, תקשורת מדינתית ועסקית מוגנת, פרטיות בהתכתבויות אישיות, ואפילו הפעלת טכנולוגיות חדשניות כמו בלוקצ'יין, חוזים חכמים ומטבעות קריפטוגרפיים (למשל ביטקוין).

איפה ולמה זה משמש

קריפטוגרפיה מקיפה אותנו בכל מקום, לעתים קרובות פועלת מבלי שנשים לב:

- אתרים מאובטחים (HTTPS): סימן המנעול בשורת הכתובת בדפדפן מציין שהחיבור שלך לאתר מאובטח באמצעות פרוטוקולים קריפטוגרפיים (TLS/SSL), מוצפן נתונים בינך לבין השרת (התחברויות, סיסמאות, פרטי כרטיס).

- מסנג'רים: אפליקציות כמו סיגנל, וואטסאפ, וטלגרם משתמשות בהצפנה מקצה לקצה כך שרק אתה והמשיב שלך יכולים לקרוא את השיחה.

- אימייל: פרוטוקולי PGP או S/MIME מאפשרים לך להצפין הודעות ולשים חתימות דיגיטליות.

- רשתות Wi-Fi: פרוטוקולי WPA2/WPA3 משתמשים בקריפטוגרפיה כדי להגן על הרשת האלחוטית הביתית או העסקית שלך מגישה בלתי מורשית.

- כרטיסי בנק: שבבים על כרטיסים (EMV) משתמשים באלגוריתמים קריפטוגרפיים לאישור כרטיס והגנה על עסקאות.

- בנקאות מקוונת ותשלומים: כל הפעולות מאובטחות על ידי מערכות קריפטוגרפיות רב-שכבתיות.

- חתימה דיגיטלית: משמשת לאישור האותנטיות של מסמכים והזכות יוצרים.

- מטבעות קריפטוגרפיים: בלוקצ'יין, היסוד של רוב מטבעות קריפטוגרפיים, משתמש באופן פעיל בפונקציות גיבוב קריפטוגרפיות ובחתימות דיגיטליות כדי להבטיח את האבטחה, שקיפות וחסינות העסקאות. הבנת הבסיסים של קריפטוגרפיה מסייעת בניווט טוב יותר בעולם הנכסים הדיגיטליים.

- הגנה על נתונים: הצפנה של דיסקים קשיחים, מסדי נתונים, ארכיונים כדי למנוע דליפות מידע.

- VPN (רשת ווירטואלית פרטית): הצפנה של תעבורת האינטרנט כדי להבטיח אנונימיות וביטחון בעת התחברות דרך רשתות ציבוריות.

קריפטוגרפיה והצפנה: מה ההבדל

בין אם המונחים האלה נמצאים בשימוש כמשמעות שווה, זה לא מדויק לגמרי.

- הצפנה: זהו התהליך של המרת מידע קריא (טקסט מופשט) לפורמט שאינו קריא (טקסט מוצפן) באמצעות אלגוריתם וכך. פיענוח הוא התהליך ההפוך. of transforming readable information (plaintext) into an unreadable format (ciphertext) using a specific algorithm and key. Decryption is the reverse process.

- קריפטוגרפיה: זהו תחום מדעי רחב יותר , אשר כולל לא רק את הפיתוח והניתוח של אלגוריתמי הצפנה אלא גם:, which includes not only the development and analysis of encryption algorithms but also:

- קריפטואנליזה: המדע של שיטות לפריצת צופנים.

- פרוטוקולים: הפיתוח של אמצעים מאובטחים של אינטראקציה (למשל, TLS/SSL, פרוטוקולי חילופי מפתחות).

- ניהול מפתחות: יצירה מאובטחת, הפצה, אחסון, וביטול של מפתחות קריפטוגרפיים.

- פונקציות גיבוב: יצירת "טביעות אצבע דיגיטליות" של נתונים כדי לאשר שלמות.

- חתימות דיגיטליות: שיטות לאישור זכות יוצרים ושלמות.

כך, הצפנה היא אחד הכלים החשובים ביותר של קריפטוגרפיה, אבל לא כל קריפטוגרפיה מוגבלת להצפנה.

ההיסטוריה של קריפטוגרפיה

המסלול של קריפטוגרפיה משפיע על אלפי שנים – מפעולות פשוטות של תחלופה של אותיות ועד לאלגוריתמים מתמטיים המורכבים ביותר אשר מהווים את הבסיס לאבטחת דיגיטלית המודרנית.

סקירה קצרה מהעתיקות ועד היום

עולם עתיק: הדוגמאות המוקדמות ביותר של הצפנה מתוארכות למצרים העתיקה (סביבות 1900 לפני הספירה), שם השתמשו בהירוגלפים לא סטנדרטיים. בעיר ספרטה העתיקה (המאה ה-5 לפני הספירה) הם השתמשו ב סקיטל – מקל בקוטר מסוים סביבו נכרכה רצועת קלף; ההודעה נכתבה לאורך המקל, ואחרי שהשחררו את הרצועה, האותיות הופיעו כסט כאוטי. ניתן היה לקרוא את זה רק על ידי סיבוב הרצועה סביב הסקיטל באותו קוטר.

העתיקות והימי ביניים: הצופן המפורסם צופן קסר (המאה ה-1 לפני הספירה) – תחלופה פשוטה של אותיות על ידי מספר קבוע של עמדות. חכמים ערבים (למשל, אלקינדי, המאה ה-9 לספירה) תרמו תרומה משמעותית על ידי פיתוח ניתוח תדירות – שיטה לפריצת צופני תחלופה פשוטים על ידי ספירת תדירות האותיות בטקסט המוצפן. באירופה, צופני פוליאלפבטים כמו צופן ויג'נר (המאה ה-16) זכו לפופולריות ונחשבו במשך זמן רב לבלתי ניתנים לפריצה ("le chiffre indéchiffrable").

התקופה המודרנית ומלחמת העולם הראשונה: פיתוח הטלגרף הגביר את הצורך בצופנים מורכבים יותר. במהלך מלחמת העולם הראשונה, הקריפטוגרפיה ממלאת תפקיד חשוב; לדוגמה, פריצת ה טלגרם צימרמן על ידי קריפטואנליסטים בריטים הייתה אחד הגורמים שהובילו לכניסת ארה"ב למלחמה.

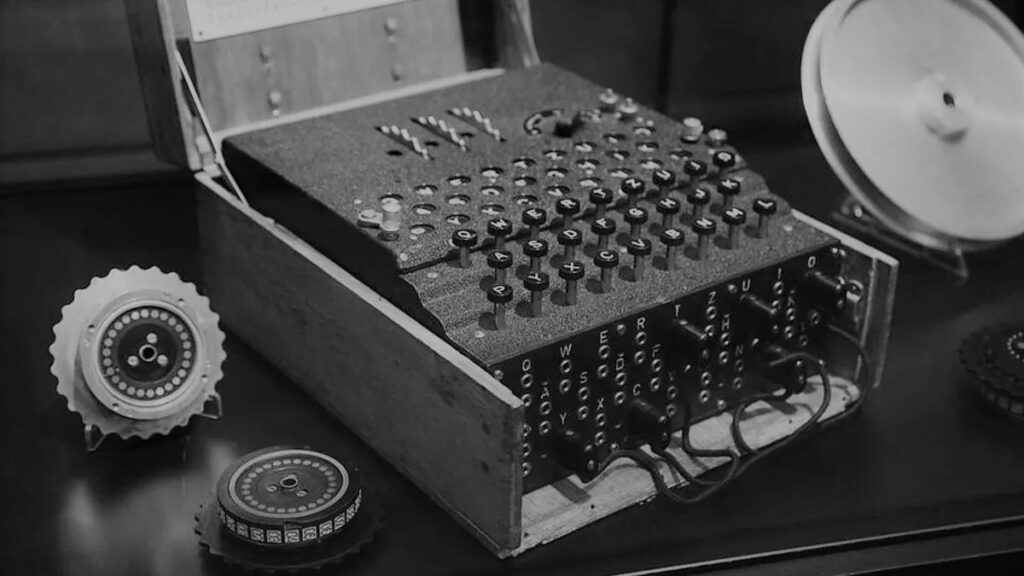

מלחמת העולם השנייה: התקופה הזו הפכה לעידן הזהב של קריפטוגרפיה מכנית. מכונת הצופן הגרמנית "אניגמה" ופריצתה על ידי בעלות הברית (בעיקר מתמטיקאים פולנים ובריטים, כולל אלן טיורינג בבלצ'לי פארק) השפיעה באופן משמעותי על מהלך המלחמה. היפנים השתמשו במכונה "סגולה", שגם היא פורצה על ידי האמריקאים.

עידן המחשבים: הופעת המחשבים שינתה את התחום. בשנת 1949, קלוד שאנון פרסם את המאמר "תיאוריה של תקשורת של מערכות סודיות", המסמנת את הבסיס התיאורטי לקריפטוגרפיה המודרנית. בשנות ה-70 פותח ה תקן ההצפנה DES. – התקן הראשון שהתקבל באופן רחב של הצפנה סימטרית. בשנת 1976, ויטפילד דיפי ומרטין הלמן הציעו רעיון מהפכני של קריפטוגרפיה עם מפתח ציבורי, ועד מהרה הופיע האלגוריתם RSA (ריבסט, שמיר, אדלמן), אשר עדיין נמצא בשימוש נרחב.

הצפנים האיקוניים של העבר

נדדו: דוגמה לצופן תחליפתי. הסוד הוא קוטר המקל. קל מאוד לפרוץ אותו בניסיון וטעיה.

צופן קסר: צופן תחליפתי פשוט עם תחלופה. המפתח הוא כמות התחלופה (כ-32 סוגים לאלפבית הרוסי). ניתן לפרוץ אותו על ידי כוח גס או ניתוח תדירות.

צופן ויג'נר: צופן פוליאלפביתי שמשתמש במילת מפתח כדי לקבוע את התחלופה בכל שלב. עמיד משמעותית יותר לניתוח תדירות פשוט. פורץ על ידי צ'רלס בבאג' ובפרידריך קיסיסקי במאה ה-19.

מכונת אניגמה: מכשיר אלקטרומכני עם רוטורים, לוח מגע ומחזירים. היא יצרה צופן פוליאלפביתי מורכב מאוד ששינה את עצמו עם כל אות. לפרוץ אותה נדרשו מאמצים חישוביים (לזמן ההוא) ואינטלקטואליים עצומים.

מעבר לקריפטוגרפיה דיגיטלית

ההבדל העיקרי בין קריפטוגרפיה דיגיטלית לקריפטוגרפיה קלאסית הוא השימוש במתמטיקה ובעוצמת חישוב. במקום מכשירים מכניים ומניפולציות ידניות, הגיעו אלגוריתמים מורכבים המבוססים על תיאוריה מספרית, אלגברה ותיאוריה של הסתברויות. נקודות מרכזיות במעבר זה:

פורמליזציה: עבודתו של שאנון סיפקה לקריפטוגרפיה בסיס מתמטי מסודר.

תקינה: הופעת התקנים (DES, מאוחר יותר AES) אפשרה להתאים וליישם את ההצפנה באופן נרחב.

קריפטוגרפיה לא סימטרית: המונח מפתח ציבורי פותר את הבעיה הבסיסית של העברת מפתחות סודיים עבור הצפנה סימטרית על גבי ערוצים לא מאובטחים. זה סלל את הדרך למסחר אלקטרוני מאובטח, חתימות דיגיטליות ופרוטוקולים מאובטחים כמו SSL/TLS.

גידול בכוח החישובי: מאפשר שימוש באלגוריתמים מורכבים יותר ועמידים יותר, אך באותו הזמן יוצר איום על הצפנים ישנים.

3. שיטות ואלגוריתמים של קריפטוגרפיה

הקריפטוגרפיה המודרנית נשענת על אלגוריתמים מתמטיים מורכבים. ניתן לחלק אותם למספר קטגוריות עיקריות.

קריפטוגרפיה סימטרית ולא סימטרית

אלו שני גישות יסוד להפקדת נתונים:

| קריפטוגרפיה סימטרית (קריפטוגרפיה עם מפתח סודי): | קריפטוגרפיה לא סימטרית (קריפטוגרפיה עם מפתח ציבורי): | |

| עיקרון | The same secret key is used for both encryption and decryption of data. | A pair of mathematically related keys is used: public and private. |

| אנלוגיה | An ordinary lock with a key. Whoever has a key can both lock and unlock. | A mailbox with a slot. Anyone can put down a letter (encrypted with a public key), but only the owner with the key to the box (private key) can get it out and read it. |

| יתרונות | Высокая скорость работы. Идеально подходит для шифрования больших объемов данных (файлы, потоковое видео, базы данных). | Solves the problem of key transfer. Allows to implement digital signature. |

| חסרונות | The problem of securely transmitting the secret key. If the key is intercepted, the whole defence collapses. Each pair of communicating parties needs its own unique key. | Significantly slower than symmetric cryptography. Not suitable for encrypting large amounts of data directly. |

| דוגמאות לאלגוריתמים | DES, 3DES, AES (Advanced Encryption Standard) – modern world standard, Blowfish, Twofish, GOST 28147-89 (old Russian standard), GOST R 34.12-2015 ("Grasshopper", "Magma" – modern Russian standards). | RSA, ECC (Elliptic Curve Cryptography) – more efficient (requires a shorter key length for the same strength) and popular in modern systems, including cryptocurrencies, Diffie-Hellman (key exchange algorithm), ElGamal, GOST R 34.10-2012 (Russian digital signature standard). |

איך הם פועלים יחד? גישה היברידית משמשת לעיתים קרובות: קריפטוגרפיה לא סימטרית מוחמרת לצורך חילופי מפתח הסודי, ולאחר מכן מפתח זה משמש להצפנה מהירה של הנפח הראשי של נתונים בעזרת אלגוריתם סימטרי. כך עובד HTTPS/TLS.

אלגוריתמים עיקריים

בנוסף לאלו המוזכרים, חשוב לדעת על פונקציות הגיבוב:

פונקציות גיבוב קריפטוגרפיות

אלו פונקציות מתמטיות הממירות נתוני קלט באורך שרירותי למחרוזת פלט באורך קבוע (גיבוב, סכום גיבוב, "טביעת אצבע דיגיטלית"). מאפיינים:

- חד-כיווניות: כמעט בלתי אפשרי לשחזר את הנתונים המקוריים מהגיבוב.

- דטרמיניזם: אותו קלט תמיד מייצר את אותו גיבוב.

- עמידות בפני התנגשויות: כמעט בלתי אפשרי למצוא שני קבוצות שונות של נתוני קלט המייצרות את אותו הגיבוב (סוג ראשון – כאשר הכר יודעים את הנתונים ואת הגיבוב, אחד לא יכול למצוא נתונים אחרים עם אותו גיבוב; סוג שני – אף אחד לא יכול למצוא שני קבוצות שונות של נתונים עם אותו גיבוב).

- אפקט מפולת: השינוי הקטן ביותר בנתוני הקלט גורם לשינוי רדיקלי בגיבוב.

- יישומים: אישור שלמות הנתונים (אם הורדת קובץ – השווה את גיבוב שלו עם הגיבוב המפורסם), אחסון סיסמאות (נשמרים לא הסיסמאות עצמן אלא הגיבובים שלהן), חתימות דיגיטליות (גיבוב המסמך נחתם), טכנולוגיית בלוקצ'יין (קישור בין בלוקים, כתובות ארנק).

- דוגמאות לאלגוריתמים: MD5 (מיושן, לא מאובטח), SHA-1 (מיושן, לא מאובטח), SHA-2 (SHA-256, SHA-512) – בשימוש נרחב, SHA-3 – התקן החדש, GOST R 34.11-2012 ("סטריבוג") – תקן רוסי.

קריפטוגרפיה קוונטית ועתידיה

הופעת מחשבים קוונטיים מהווים איום חמור על רוב האלגוריתמים הלא סימטריים המודרניים (RSA, ECC), המבוססים על הקושי לפצל מספרים גדולים או לחשב לוגריתמים דיסקרטיים. אלגוריתם שור, המופעל על מחשב קוונטי, יוכל לפרוץ אותם בזמן סביר.

כתגובה, מתפתחות שתי כיוונים:

קריפטוגרפיה לאחר קוונטית (קריפטוגרפיה לאחר קוונטית, PQC): פיתוח אלגוריתמים קריפטוגרפיים חדשים (גם סימטריים וגם לא סימטריים) שיהיו עמידים בפני התקפות ממחשבים קלאסיים וקוונטיים. האלגוריתמים הללו מבוססים על בעיות מתמטיות אחרות מורכבות (למשל, על רשתות, קודים, גיבובים, משוואות מרובות ממדי). תהליך התקינה פעיל מתנהל (למשל, תחרות NIST בארצות הברית).

קריפטוגרפיה קוונטית: משתמשת בעקרונות של מכניקת קוונטים לא לחישובים אלא להגנה על מידע.

הפצת מפתח קוונטית (QKD): מאפשרת לשני צדדים ליצור מפתח סודי משותף, בעוד שלכל ניסיון ליירט את המפתח ישפיע על מצב הקוונטי של החלקיקים המועברים (פוטונים) ויתגלה. זו לא הצפנה בעצמה, אלא שיטה להספקת מפתחות בצורה מאובטחת עבור קריפטוגרפיה סימטרית קלאסית. טכנולוגיות QKD כבר קיימות ויוצאות לפועל בפרויקטים ניסיוניים.

ההזדמנויות של קריפטוגרפיה קוונטית ו-PQC הן עצומות, שכן הן יבטיחו את אבטחת הנתונים בעידן העתיד של מחשוב קוונטי.

קריפטוגרפיה וסטגנוגרפיה

אלו שתי טכניקות שונות להסתיר מידע:

קריפטוגרפיה: מסתירה את תוכן ההודעה, מה שהופך אותה לבלתי קריאה ללא מפתח. המעשה של העברת הודעה מוצפנת לא מוסתר.

סטגנוגרפיה (מיוונית עתיקה στεγανός — מוסתר + γράφω — אני כותב): מסתירה הקיום עצמו של הודעה סודית. ההודעה מסתתרת בתוך אוביקט אחר, שנראה לא מזיק (מיכל), למשל, בתוך תמונה, קובץ שמע, וידאו, או אפילו טקסט.

קריפטוגרפיה וסטגנוגרפיה יכולות להיות בשימוש יחד: את ההודעה הסודית קודם כל מצפינים ואחר כך מסווים במיכל באמצעות סטגנוגרפיה. זה מספק שתי שכבות של הגנה.

יישומים מודרניים של קריפטוגרפיה

הקריפטוגרפיה הפכה לחלק אינטגרלי מהתשתית הדיגיטלית, מבטיחה אבטחה בתחומים שונים.

קריפטוגרפיה באינטרנט ובמסנג'רים

TLS/SSL (שירותי אבטחת שכבת תחבורה / שכבת סוקטים מאובטחת)

הבסיס לאינטרנט מאובטח (HTTPS). כאשר אתה רואה https:// ואת הסמל של המנעול בדפדפן, זה אומר ש-TLS/SSL פועלת:

- מאמתת את השרת (מאשרת את התעודה שלו).

- מנציחה ערוץ מאובטח באמצעות חילופי מפתחות (לעתים קרובות באמצעות קריפטוגרפיה לא סימטרית כמו RSA או ECC).

- מוצפנת כל התעבורה בינך לבין השרת (באמצעות אלגוריתמים סימטריים מהירים כמו AES), מגינה על התחברויות, סיסמאות, מידע על כרטיסי אשראי, ומידע סודי אחר.

הצפנת קצה לקצה (E2EE)

משמשת במסנג'רים מאובטחים (סיגנל, וואטסאפ, טרמה, באופן חלקי טלגרם). ההודעות מוצפנות במכשיר השולח וניתנות לפיענוח רק במכשיר המקבל. גם השרת של ספק המסנג'ר לא יכול לקרוא את תוכן ההודעות. בדרך כלל מיושמת באמצעות שילוב של אלגוריתמים לא סימטריים וסימטריים.

DNS מעל HTTPS (DoH) / DNS מעל TLS (DoT)

הצפנת בקשות ה-DNS כדי להסתיר מהספק או עדים חיצוניים אילו אתרים אתה מבקר.

אימייל מאובטחת (PGP, S/MIME)

מאפשרת הצפנה של תוכן האימייל ושימוש בחתימות דיגיטליות לאישור השולח ואישור שלמות.

חתימה אלקטרונית, אבטחת בנקאית

חתימה אלקטרונית (דיגיטלית) (ES/DS)

מנגנון קריפטוגרפי המאפשר לך לאשר זכות יוצרים וכנות של מסמך אלקטרוני.

איך זה עובד: נוצר גיבוב של המסמך, שלאחר מכן מוצפן עם המפתח הפרטי של השולח. המקבל, באמצעות המפתח הציבורי של השולח, מפענח את הגיבוב ומשווה אותו עם הגיבוב שחשב בעצמו מהמסמך שהתקבל. אם הגיבובים תואמים, זה מוכיח שהמסמך נחתם על ידי בעל המפתח הפרטי ולא שונה לאחר החתימה.

יישומים: מחזור של מסמכים בעלי משמעות חוקית, הגשת דוחות לגופים ממשלתיים, השתתפות במכרזים אלקטרוניים, אישור עסקאות.

אבטחת בנקאית: הקריפטוגרפיה כאן במקום מעולה:

בנקאות מקוונת: הגנה על מושבים באמצעות TLS/SSL, הצפנה של בסיס הנתונים של הלקוח, השימוש באימות דו-גורמי עם אלמנטים קריפטוגרפיים (למשל, סיסמאות חד-פעמיות).

כרטיסי בנק (EMV): השבב על הכרטיס מכיל מפתחות קריפטוגרפיים ומבצע פעולות לאישור הכרטיס עם הטרמינל והבנק, מונע שכפול.

מערכת תשלום (ויזה, מאסטרקארד, מיר): משתמשים בפרוטוקולים קריפטוגרפיים מורכבים לאישור עסקאות ולהגנה על נתונים.

ATM (כספומט): הצפנה של התקשורת עם מרכז העיבוד, הגנה על קודי PIN (הקוד המוצפן).

אבטחת עסקאות: חשיבות הקריפטוגרפיה גבוהה במיוחד כאשר עוסקים בנכסים דיגיטליים. פלטפורמות מסחר במטבעות קריפטוגרפיים חייבות לספק את רמת ההגנה הגבוהה ביותר על כספים ונתוני משתמשים, תוך שימוש בשיטות קריפטוגרפיות מתקדמות להגנה על ארנקים, עסקאות וחשבונות משתמשים. וודא שהפלטפורמה שברצונך לבחור עומדת בתקני האבטחה המודרניים.

קריפטוגרפיה בעסקים ובמבנים ממשלתיים

הגנה על נתוני חברה: הצפנת מסדי נתונים, מסמכים, ארכיונים סודיים הן במצב שקט והן במצב של מעבר. זה מסייע במניעת נזק מדלפות נתונים ועומד בדרישות החוקיות (למשל, GDPR, החוק הפדרלי-152 "על נתונים אישיים").

תקשורת מאובטחת: משתמשים ב-VPNs לגישה מאובטחת מרחוק לעובדים לרשת הקורפורטיבית, הצפנה של דואר אלקטרוני תקני וכיווניות.

ניהול מסמכים מאובטח: יישום של מערכות לניהול מסמכים אלקטרוניים (EDMS) תוך שימוש בחתימות אלקטרוניות כדי לתת למסמכים כוח חוקי ולהבטיח את שלמותם וזכות היוצרים שלהם.

סודות מדינה ותקשורת מאובטחת: מבנים ממשלתיים משתמשים באמצעים קריפטוגרפיים מוסמכים כדי להגן על מידע סודי ולהבטיח תקשורת מאובטחת בין סוכנויות.

מערכות ניהול גישה: שיטות קריפטוגרפיות (למשל, טוקנים, כרטיסים חכמים) משמשות לאימות משתמשים ולניהול זכויות הגישה שלהם למערכות מידע ואובייקטים פיזיים.

קריפטוגרפיה במערכות חברה רוסיות (1C)

ברוסיה, הפלטפורמה הפופולרית "1C:Enterprise" ומערכות חברתיות אחרות משולבות לעיתים קרובות עם אמצעי הגנה על מידע קריפטוגרפי (CIPM), כגון CryptoPro CSP or VipNet CSP. זה נחוץ עבור:

הגשת דוחות אלקטרוניים: הגשה והגשה של דיווחי מס, חשבונאות ודיווחים אחרים לרשויות הפיקוח (FNS, PFR, FSS) דורשת שימוש בחתימה אלקטרונית מוכשרת.

זרימת מסמכים אלקטרונית (EDF): החלפת מסמכים משמעותיים משפטית (חשבוניות, פעולות, חוזים) עם צד שלישי דרך מפעילי EDF.

השתתפות ברכש ממשלתי: עבודה בפלטפורמות סחר אלקטרוני (ETP) דורשת חתימה אלקטרונית.

הגנת נתונים: כמה תצורות של 1C ומערכות נוספות יכולות להשתמש באמצעים קריפטוגרפיים להגנת מידע (CMI) עבור הצפנת בסיסי נתונים או רשומות בודדות.

אינטגרציה עם CMI מאפשרת עמידה בחוקי רוסיה ומבטיחה את אבטחת תהליכי העסק בצורה ישירה מהממשק המוכר של מערכת הקורפורט.

קריפטוגרפיה בעולם

פיתוח ורגולציה של קריפטוגרפיה יש להם מאפיינים ייחודיים במדינות שונות, אך מגמות כלליות ושיתוף פעולה בינלאומי ממלאים גם תפקיד חשוב.

הישגים רוסיים ושירותי קריפטוגרפיה (FSB, GOST)

רוסיה יש לה היסטוריה ארוכה וחזקה בתחום הקריפטוגרפיה, שורשיה בבית הספר המתמטי הסובייטי.

הקשר ההיסטורי: מתמטיקאים סובייטיים תרמו תרומות משמעותיות לתיאוריה של קידוד וקריפטוגרפיה, אף על פי שרבים מהפיתוחים נותרו מסווגים זמן רב:

תקנים ציבוריים (GOST): לרוסיה יש תקנים קריפטוגרפיים משלה שפותחו ואושרו על ידי המדינה. תקנים פעילים מרכזיים:

- GOST R 34.12-2015: תקן עבור הצפנה בלוק סימטרית, כולל שני אלגוריתמים – 'Kuznetschik' (128 ביט) ו-'Magma' (64 ביט, פיתוח של GOST 28147-89 הישן).

- GOST R 34.10-2012: תקן עבור אלגוריתמים ליצירה ואישור של חתימות דיגיטליות אלקטרוניות המבוססות על עקומות אליפטיות.

- GOST R 34.11-2012: התקן של אלגוריתם קריפטוגרפי 'Streebog' (עם אורך השחלה של 256 או 512 ביט). השימוש ב-GOSTs הוא חובה להגנה על מידע במערכות מידע מדינתיות, בעת עבודה עם סודות מדינה, ולעיתים קרובות נדרש לקשר עם גופים ממשלתיים (למשל, בעת שימוש בחתימות אלקטרוניות מוכשרות).

רשויות פיקוח. תפקיד מרכזי ברגולציה של קריפטוגריה ברוסיה ממלא:

- FSB של רוסיה (שירות הביטחון הפדרלי): מנפיקה רישיונות לפעולות בתחום הפיתוח, הייצור, ההפצה והתחזוקה של כלים הצפנה (קריפטוגרפיים), כמו גם מוודאת כי כלים אלה עומדים בדרישות אבטחה. ה-FSB גם מאשרת תקנים קריפטוגרפיים.

- FSTEC של רוסיה (שירות הפיקוח הטכני והייצוא הפדרלי): מוסדרת סוגיות של הגנת מידע טכנית, כולל שיטות לא קריפטוגרפיות, אך פעילותה קשורה קרוב לקריפטוגרפיה במסגרת הגנה כוללת.

מפתחים רוסיים: ישנם מספר חברות בארץ המתמחות בפיתוח כלים ופתרונות להגנת מידע קריפטוגרפית בתחום אבטחת מידע (למשל, CryptoPro, InfoTeKS, Code of Security)

ארצות הברית: הייתה היסטורית אחת מהמובילות בהצפנה.

- NIST (המכון הלאומי לתקנים וטכנולוגיה): ממלאת תפקיד מרכזי בתקנון של אלגוריתמים קריפטוגרפיים המשמשים ברחבי העולם (DES, AES, סדרת SHA). כרגע מתבצע תחרות לבחירת תקני קריפטוגרפיה לאחר קוונטית.

- NSA (הסוכנות לביטחון לאומי): הייתה היסטורית מעורבת בפיתוח ובניתוח הקריפטוגריה, לעיתים גורמת למחלוקות לגבי השפעה אפשרית על תקנים.

בית ספר אקדמי חזק וסקטור פרטי: רבים מאוניברסיטאות וחברות טכנולוגיה עוסקים במחקר מתקדם.

אירופה: מפתחת באופן פעיל את המומחיות והתקנים שלה.

- ENISA (הסוכנות האירופית לאבטחת סייבר): סוכנות האבטחה של האיחוד האירופי המקדמת שיטות ואמצעים הטובים ביותר.

- GDPR (תקנות הגנת מידע כלליות): למרות שהיא לא קובעת ישירות אלגוריתמים ספציפיים, היא דורשת את האימוץ של אמצעים טכניים נאותים כדי להגן על מידע אישי, כשההצפנה ממלאת תפקיד חשוב.

מרכזים לאומיים: מדינות כמו גרמניה, צרפת ובריטניה יש להם מרכזים לאומיים לאבטחת סייבר ומסורות קריפטוגרפיות חזקות.

סין: שואפת ריבונות טכנולוגית בתחום הקריפטוגריה.

סטנדרטים קנייניים: מפתחת ומקדמת את האלגוריתמים הקריפטוגרפיים הלאומיים שלה (למשל, SM2, SM3, SM4).

שליטה מדינתית: רגולציה מחמירה של השימוש בקריפטוגריה בתוך המדינה.

מחקר פעיל: השקעות משמעותיות במחקר, כולל בטכנולוגיות קוונטיות וקריפטוגרפיה לאחר קוונטית.

תקנים קריפטוגרפיים בינלאומיים

בנוסף לסטנדרטים לאומיים (GOST, NIST, SM הסיני), יש גם בינלאומיים:

- ISO/IEC (האיגוד הבינלאומי לתקנים / ועדת הבחירה הבינלאומית): מפתחת תקנים בתחום טכנולוגיית מידע ואבטחה, כולל קריפטוגריה (למשל, תקן ISO/IEC 18033 – הצפנה, ISO/IEC 9797 – קודי MAC, ISO/IEC 11770 – ניהול מפתחות).

- IETF (כוח המשימה להנדסת האינטרנט): מפתח תקנים לאינטרנט, כולל פרוטוקולים קריפטוגרפיים (TLS, IPsec, PGP).

- IEEE (המכון להנדסה חשמלית ואלקטרונית): מקבעת את ההיבטים הקריפטוגרפיים בטכנולוגיות רשת (למשל, בסטנדרטים Wi-Fi).

למרות שסטנדרטים לאומיים חשובים, סטנדרטים בינלאומיים מבטיחים תאימות ואמון במערכות תקשורת ומסחר בינלאומיות.

קריפטוגריה כמקצוע

ככל שהעולם תלוי יותר בטכנולוגיות דיגיטליות, הדרישה למומחים בתחום הקריפטוגריה ואבטחת מידע הולכת וגדלה באופן קבוע.

מקצועות ונדרשים מיומנויות

מומחים שעבודתם קשורה לקריפטוגריה יכולים להחזיק במגוון משרות:

קריפטוגרף (חוקר): עוסק בפיתוח אלגוריתמים ופרוטוקולים קריפטוגרפיים חדשים, מנתח את עמידותם, מחקר בתחום קריפטוגרפיה לאחר קוונטית. דורש ידע מעמיק במתמטיקה (תיאוריית מספרים, אלגברה, תיאוריה של הסתברויות, תיאוריה של מורכבות).

קריפטאנליסט: מתמחה בניתוח ובפריצה של הצפנה קיימת ומערכות קריפטוגרפיות. פועל גם בצד 'ההגנה' (מחפש פגיעויות לשם הסרתן) וגם בשירותים מיוחדים.

מהנדס אבטחת מידע / מומחה אבטחת מידע: מיישם כלים קריפטוגרפיים בפועל כדי להגן על מערכות ונתונים. עוסק ביישום ובתצורה של מערכות הגנה קריפטוגרפיות, VPN, PKI (תשתית מפתחות ציבוריים), מערכות הצפנה, ניהול מפתחות ומעקב אבטחה.

מפתח תוכנה מאובטח: מתכנת שמבין קריפטוגרפיה ויודע כיצד להשתמש בצורה נכונה בספריות ואינטרנטים קריפטוגרפיים כדי ליצור יישומים מאובטחים.

פנטסטר (מומחה בדיקות חדירה): מחפש פגיעויות במערכות, כולל שימוש לא נאות בקריפטוגרפיה, לשם תיקון מאוחר יותר.

מיומנויות מפתח:

- ידע בסיסי במתמטיקה.

- הבנה כיצד פועלים אלגוריתמים ופרוטוקולים קריפטוגרפיים.

- מיומנויות תכנות (Python, C++, Java רווחות בדרך כלל).

- ידע בטכנולוגיות ופרוטוקולים לרשת.

- הבנה של מערכות הפעלה.

- חשיבה אנליטית, יכולת לפתור משימות לא סטנדרטיות.

- תשומת לב לפרטים.

- למידה עצמית מתמשכת (התחום מתפתח במהירות).

איפה ללמוד קריפטוגרפיה

תוכלו לקבל השכלה בתחום הקריפטוגריה במוסדות חינוך שונים:

אוניברסיטאות: רבות מהאוניברסיטאות המובילות בעולם (MIT, סטנפורד, ETH ציריך, EPFL, טכניון וכו') מציעות תוכניות חזקות וקבוצות מחקר בתחום הקריפטוגריה ואבטחת סייבר.

פלטפורמות אונליין: Coursera, edX ו-Udacity מציעות קורסים ממורים ואוניברסיטאות מובילים ברחבי העולם.

עבודה וקריירה בתחום אבטחת מידע

קריירה באבטחת סייבר וקריפטוגרפיה מציעה מסלולים רבים:

סקטורים: חברות IT, פינטק (בנקים, מערכות תשלום, פלטפורמות קריפטו – בורסות), חברות טלקומוניקציה, גופים ממשלתיים (סוכנויות מודיעין, רגולטורים), תעשיית הביטחונית, חברות ייעוץ (בדיקות אבטחת סייבר, פנטסטינג), תאגידים גדולים בכל תעשייה.

צמיחה: בדרך כלל מתחילים ממשרות של מומחה/מהנדס זוטר, עם ניסיון ניתן להתקדם למומחה בכיר, ראש מחלקת אבטחת סייבר, ארכיטקט אבטחה, יועץ, או לעבור לתחום המחקר.

ביקוש: הביקוש למומחי אבטחת סייבר מוסמכים נשאר גבוה באופן עקבי ומשיך לגדול בשל האיומים הסייבר המתרקמים והדיגיטציה.

שכר: רמות השכר בתחום אבטחת הסייבר בדרך כלל גבוהות מהממוצע בשוק ה-IT, במיוחד עבור מומחים מנוסים בעלי ידע עמוק בקריפטוגרפיה.

זהו תחום דינמי ומעורר עניין אינטלקטואלי שדורש פיתוח מתמשך, אך מציע אתגרים מרתקים ופרספקטיבות קריירה טובות.

סיכום

קריפטוגרפיה אינה רק אוסף של נוסחאות מורכבות; היא טכנולוגיה מהותית המבטיחה אמון וביטחון בעולם הדיגיטלי שהולך וגדל. החל מהגנה על תכתובת אישית ועסקאות כספיות ועד כוח שמערכות ממשלתיות וטכנולוגיות מתקדמות כמו בלוקצ'יין, השפעתה עצומה. עקבנו אחרי המסע שלה מהנדודים העתיקים ועד למחשוב קוונטי, בדקנו את השיטות והאלגוריתמים המרכזיים, וצפינו ביישומה ברוסיה ובחו"ל.

הבנה של יסודות הקריפטוגריה הופכת לכישור חשוב לא רק עבור מומחי אבטחת סייבר אלא גם עבור כל משתמש המעוניין לגשת להגנת המידע שלו באינטרנט בצורה מודעת. פיתוח הקריפטוגריה נמשך; אתגרים חדשים (מחשבים קוונטיים) ופתרונות חדשים (אלגוריתמים לאחר קוונטיים, QKD) צצים. התחום הדינמי הזה של מדע וטכנולוגיה ימשיך לעצב עתיד דיגיטלי בטוח. אנו מקווים שהמאמר הזה עזר לכם להבין טוב יותר את עולם הקריפטוגריה ומשמעותה. שמרו על האבטחה הדיגיטלית שלכם והשתמשו בכלים אמינים ו פלטפורמות קריפטו לפני פעולותיכם באינטרנט.

תשובות לשאלות נפוצות (FAQ)

מה לעשות במקרה של שגיאת קריפטוגריה?

מה לעשות כשתיתקלו בשגיאת קריפטוגריה? "שגיאת קריפטוגריה" היא הודעה כללית שעשויה להתרחש במצבים שונים (בעת עבודה עם חתימות אלקטרוניות, התחברות לאתר, שימוש בחומרה קריפטוגרפית). הגורמים יכולים להיות מגוונים: למשל, בעיות עם התעודה (היא פגה)

מה לעשות: להפעיל מחדש את התוכנית או המחשב.

בדוק את תאריך התפוגה של התעודה ואת הסטטוס שלה.

עדכן את החומרה הקריפטוגרפית, הדפדפן, המערכת ההפעלה.

בדוק את ההגדרות של החומרה הקריפטוגרפית בהתאם להוראות.

ניסו להשתמש בדפדפן אחר (אם השגיאה מתרחשת בו).

פנו לתיעוד של התוכנה בה אתם משתמשים או פנו לתמיכה טכנית.

אם מדובר בחתימה אלקטרונית, פנו לרשות הסמכה שהנפיקה את החתימה.

מהו מודול קריפטוגרפי?

מודול קריפטוגרפי הוא רכיב חומרה או תוכנה שנועד במיוחד לבצע פעולות קריפטוגריות (הצפנה, פענוח, יצירת מפתחות, חישוב השחות, יצירה ואישור חתימות דיגיטליות אלקטרוניות).

שיעורים בקריפטוגרפיה לילדים ולסטודנטים. איפה למצוא אותם?

ללמוד היסטוריה: קודים של קיסר, קודים של ויג'נר – פתיחה נהדרת להבין את העקרונות הבסיסיים.

פתרון בעיות וחידות: יש פלטפורמות מקוונות עם משימות קריפטוגרפיות עם רמות קושי שונות (למשל, CryptoHack, תחרויות CTF).

קראו ספרות פופולרית מדעית: ספרים של סימון חוזה ("ספר הקוד") או ברוס שנייר ("קריפטוגרפיה יישומית" – מורכבת יותר) עשויים להיות מעניינים.

בקרו במוזיאון קריפטוגרפיה (אם ניתן).

ללמוד מתמטיקה: אלגברה, תיאוריה של מספרים, תיאוריה של הסתברויות – היסוד של הקריפטוגריה.

תוכניות פשוטות: ניסו לממש קודים פשוטים (קיסר, ויג'נר) בכל שפת תוכנה.

קורסים מקוונים למתחילים: קורסים מבואיים זמינים ב-Coursera, Stepik ופלטפורמות נוספות.

הצטרף ל-MEXC והתחל לסחור היום